La mayoría de direcciones de TI en México no pierden el sueño por un ataque abstracto. Lo pierden por un lunes a las 7 de la mañana en el que los sistemas no responden, el equipo no sabe qué pasó durante la noche y el CEO pide explicaciones antes del café. Un Centro de Operaciones de Seguridad (SOC) existe, precisamente, para que ese lunes no llegue.

Pero llamar SOC a cualquier cosa es parte del problema. Un dashboard con alertas no es un SOC. Un antivirus gestionado tampoco. Y un proveedor que promete "monitoreo continuo" sin un SLA real, mucho menos. Un SOC bien ejecutado es un sistema que combina personas, procesos y tecnología con un objetivo claro: sostener la continuidad operativa y generar evidencia de control.

Esta guía está pensada para CTOs, CISOs y directores de TI que necesitan entender qué debe hacer un SOC por su empresa, cuándo tiene sentido operarlo internamente o delegarlo a un partner estratégico, y cómo conectarlo con el cumplimiento de marcos como ISO 27001, LFPDPPP, PCI DSS o SOC 2.

El costo real de operar sin un SOC

La operación cotidiana de una empresa mediana en México genera miles de eventos de seguridad al día: intentos de acceso fallidos, comportamientos anómalos en endpoints, conexiones a servicios cloud desde geografías inusuales, correos de phishing dirigido. La mayoría no son incidentes; son ruido. El problema no es la falta de datos: es la falta de un equipo que distinga señal de ruido antes de que lo haga un actor malicioso.

Los números lo ponen en contexto. Según el ENISA Threat Landscape, el tiempo entre el compromiso inicial y la detección en organizaciones sin monitoreo especializado supera los 200 días. Doscientos días son tiempo suficiente para que un atacante escale privilegios, se mueva lateralmente, exfiltre información y decida cuándo desplegar ransomware. En ese lapso, el costo no es solo técnico: es legal, reputacional y, en muchos casos, contractual.

Operar sin un SOC no significa estar desprotegido; significa estar ciego. Y la ceguera, en ciberseguridad, no se cobra el día del ataque. Se cobra el día de la auditoría, el día de la renovación del ciberseguro o el día en que un cliente enterprise pide evidencia de controles antes de firmar.

Qué es un SOC para empresas (y qué no)

Un SOC (Security Operations Center) es la función organizacional responsable de monitorear, detectar, contener y responder a eventos de seguridad de forma continua, bajo un alcance definido y con evidencia trazable de cada acción. Si necesitas la definición extendida del modelo gestionado, la cubrimos a fondo en ¿qué es un SOC como servicio?.

Lo que un SOC no es:

- Una sola herramienta. Ni un SIEM, ni un XDR, ni un EDR aislado.

- Un servicio que se activa y se olvida.

- Una póliza de seguro. No compensa tras el incidente; actúa durante.

La diferencia entre una empresa que "tiene seguridad" y una que opera con criterio está en si existe alguien responsable de lo que pasa entre las 11 de la noche de un viernes y las 9 de la mañana de un lunes. Ese alguien es el SOC.

Qué debe resolver un SOC para tu empresa

Un SOC útil no se mide por cantidad de alertas ni por tamaño del equipo, sino por lo que habilita en el negocio. Estas son las cinco funciones críticas, traducidas al lenguaje de operación.

Visibilidad continua sobre la superficie de ataque

Impacto: la dirección conoce, en todo momento, qué activos están expuestos, cuáles están normalizados y cuáles requieren atención. Cómo: mediante la correlación de telemetría de endpoints, red, identidades y nube en un SIEM central. TecnetSOC opera con arquitectura propia de correlación, lo que permite visibilidad granular sobre endpoints, red e identidades sin costos variables por volumen de eventos.

Detección temprana de comportamiento anómalo

Impacto: se reduce el tiempo entre el compromiso inicial y la contención, lo que en operación se mide como MTTD (tiempo promedio de detección). Cómo: con reglas de correlación, inteligencia de amenazas y análisis de comportamiento que identifican patrones asociados a ransomware, movimiento lateral, exfiltración o abuso de identidades antes de que escalen.

Respuesta a incidentes con alcance definido

Impacto: cuando pasa algo, hay un protocolo ya firmado, un responsable designado y un tiempo de respuesta comprometido. Cómo: un plan de respuesta a incidentes liderado por el SOC con roles, rutas de escalamiento y criterios de comunicación hacia dirección, legal y clientes. Si todavía no tienes uno, ese es el primer entregable que deberías exigir; puedes empezar por la base en cómo desarrollar un plan de respuesta a incidentes.

Generación de evidencia para auditoría y compliance

Impacto: la empresa puede demostrar controles ante ISO 27001, PCI DSS, LFPDPPP, SOC 2 o el marco que aplique. Cómo: logs firmados, reportes periódicos, bitácoras de respuesta y métricas trazables. Este punto es lo suficientemente crítico como para tratarlo como eje independiente dentro del cluster de compliance.

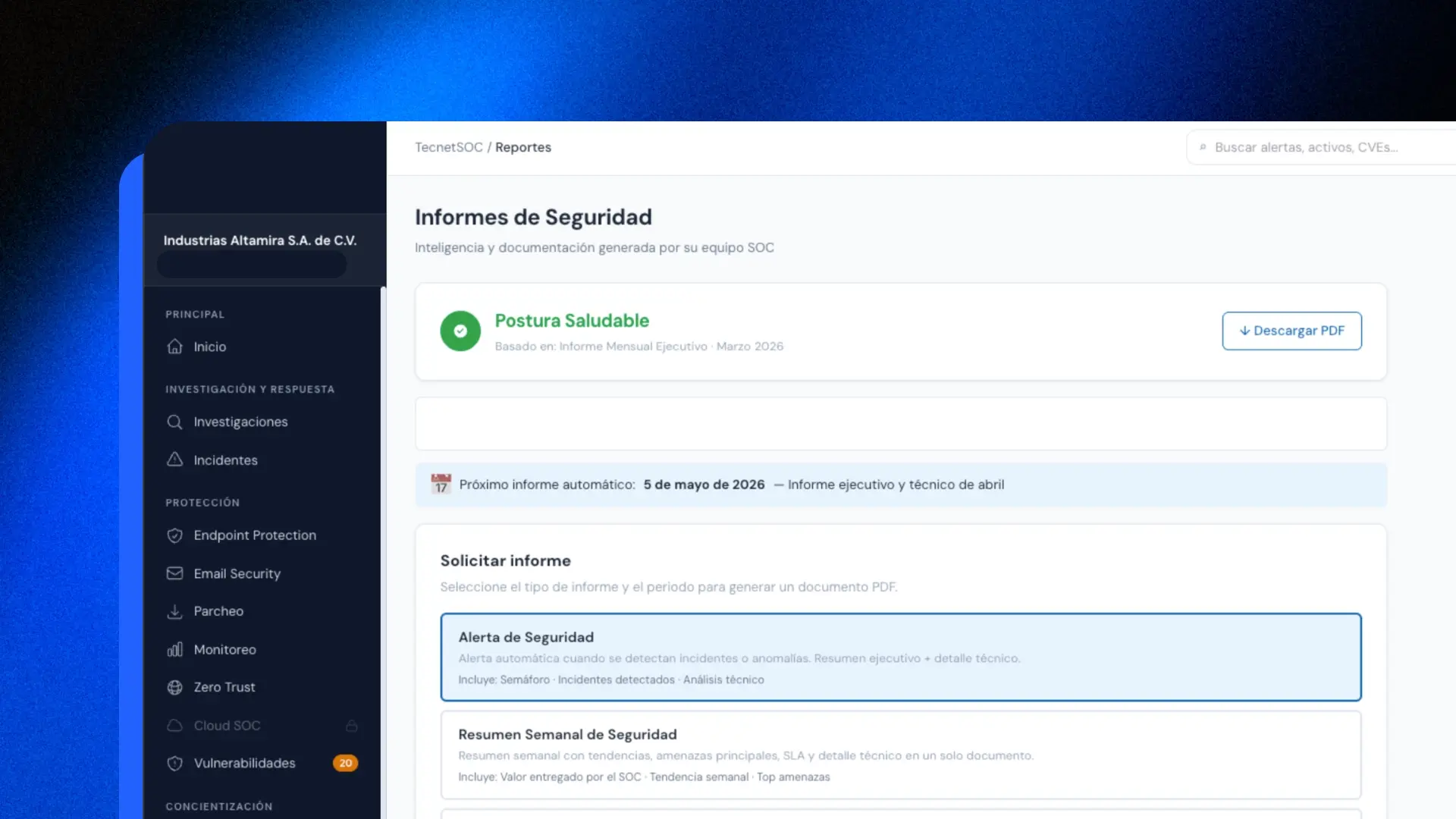

Reporte ejecutivo útil para la toma de decisión

Impacto: la dirección y el comité de TI pueden sostener la inversión en seguridad con números, no con anécdotas. Cómo: dashboards y reportes mensuales con métricas consistentes (MTTD, MTTR, incidentes contenidos, cobertura de activos) que conectan la operación de seguridad con indicadores de negocio.

La regla es simple: si un SOC no puede responder con evidencia a "¿qué pasó esta semana, qué contuvimos y qué riesgo queda abierto?", no es un SOC. Es un centro de alertas.

SOC interno, externo o híbrido: Cuándo tiene sentido cada uno

Esta decisión no es técnica: es operativa y financiera. El modelo correcto depende de tres variables: el tamaño de la superficie a proteger, la madurez del equipo de TI y la tolerancia al riesgo de la dirección.

SOC interno. Justificado cuando la empresa tiene volumen de operación, requisitos regulatorios complejos (banca, salud, defensa) y capacidad real para sostener un equipo continuo con perfiles especializados. El costo operativo anual rara vez baja de siete cifras. Ventaja: control total. Desventaja: rotación, desgaste del equipo y curva de actualización tecnológica constante.

SOC externo (SOC as a Service). Justificado cuando la empresa necesita madurez inmediata en seguridad sin construir un área completa. Un partner estratégico aporta metodología, tecnología y equipo con alcance definido. Ventaja: continuidad operativa desde el día uno. Desventaja: requiere un contrato con responsabilidad compartida clara.

SOC híbrido. Combina un equipo interno para contexto de negocio con un partner externo para operación continua y especialización. Es el modelo más común entre empresas medianas y grandes en México.

Si el debate está abierto entre operar internamente, delegar o combinar, los tipos de SOC: interno, externo e híbrido ordenan las variables de decisión antes de sentarse con un proveedor.

Cómo un SOC habilita la continuidad operativa

El valor de un SOC no se ve cuando todo funciona; se ve cuando algo falla y no detiene la operación. Tres escenarios donde esto se materializa:

-

Ransomware. Un SOC con monitoreo en tiempo real detecta el precursor (normalmente, un compromiso por phishing o credenciales expuestas) antes del cifrado. Contiene el endpoint comprometido, aísla el segmento afectado y preserva la operación del resto.

-

Entornos multi-nube. Azure, AWS y Google Cloud generan telemetría con formatos distintos. Un SOC integra esas señales en un panel único y define políticas consistentes sin depender del proveedor.

-

Cadena de suministro. Los ataques vía proveedores de software son la tendencia dominante desde 2023. Un SOC monitorea cambios en dependencias, firmas y comportamiento de integraciones, cortando la propagación antes de que escale.

En los tres casos, la clave es la misma: el SOC actúa antes, no después. Esa anticipación es lo que separa un incidente contenido de una crisis pública.

SOC y cumplimiento normativo: el puente entre seguridad y auditoría

La mayoría de empresas medianas en LATAM no contratan un SOC por miedo al ciberataque. Lo contratan porque un cliente enterprise, una aseguradora, un regulador o un fondo de inversión les pide evidencia de controles. Y cuando llega ese momento, la pregunta no es "¿están seguros?"; es "¿pueden demostrarlo?".

Un SOC bien operado es la fuente más eficiente de esa evidencia. Genera logs inmutables, reportes periódicos, registros de respuesta y métricas que se mapean directamente a los controles exigidos por:

- ISO 27001 (control operativo, monitoreo, gestión de incidentes).

- LFPDPPP (protección de datos personales, notificación de brechas).

- SOC 2 (principios de seguridad, disponibilidad e integridad).

- PCI DSS (monitoreo de entornos con datos de tarjeta).

- NOM-151 (conservación de mensajes de datos).

- GDPR (cuando la empresa opera con datos de residentes en la UE).

La hoja de ruta completa, con qué controles específicos cubre un SOC en cada marco, se desarrolla en nuestra guía de SOC y cumplimiento normativo. Para profundizar específicamente en el camino hacia la certificación ISO 27001, ver cómo un SOC acelera la certificación ISO 27001 en México.

Qué distingue a un SOC bien ejecutado

El mercado está lleno de propuestas que suenan parecidas. Estas son las cuatro señales que conviene exigir antes de firmar:

1. Alcance definido por escrito. Qué se monitorea, qué no, bajo qué horarios, con qué SLA de respuesta. Sin eso, cualquier incidente terminará en una discusión de responsabilidades.

2. Responsabilidad compartida explícita. Un partner estratégico no reemplaza al equipo interno; lo amplifica. El contrato debe dejar claro qué decide el cliente, qué ejecuta el SOC y dónde se cruzan las rutas de escalamiento.

3. Evidencia como entregable estándar. Reportes mensuales con métricas trazables, no PDFs genéricos. Si no puedes medir MTTD y MTTR, no puedes mejorarlos.

4. Metodología documentada. Desde cómo se onboardea un cliente hasta cómo se cierra un incidente. La improvisación es barata hasta que cuesta la operación.

En TecnetSOC estos cuatro puntos son la base del contrato. No porque suene bien: porque es la única forma de sostener continuidad operativa en escala.

Errores comunes al contratar un SOC

Cinco errores que vemos repetidos en empresas medianas:

- Comprar tecnología antes de definir alcance. Una herramienta costosa mal configurada genera más ruido que una plataforma bien afinada con alcance correcto. El criterio de configuración vale más que el nombre del fabricante.

- Confundir monitoreo continuo con respuesta continua. Hay proveedores que solo monitorean; no contienen. Pide el SLA de contención, no solo de notificación.

- No involucrar a legal ni a compliance. Un SOC que no coordina con el equipo de protección de datos deja evidencia incompleta el día de la auditoría.

- Subestimar el onboarding. Los primeros 30 a 60 días definen la calidad del servicio. Si el proveedor no tiene proceso documentado, los próximos dos años serán improvisación.

- Elegir por precio. Un SOC barato sin evidencia es un gasto, no una inversión. Antes de elegir proveedor, cómo contratar un SOC cubre las preguntas correctas que debes hacerle.

Cómo medir el retorno de un SOC

Cuatro métricas que deberían aparecer en tu reporte mensual:

- MTTD (Mean Time to Detect): tiempo promedio entre compromiso y detección. En operaciones maduras, debería estar por debajo de una hora en amenazas prioritarias. Este es el parámetro que TecnetSOC usa como referencia para definir SLAs con cada cliente según el alcance acordado.

- MTTR (Mean Time to Respond): tiempo entre detección y contención. En operaciones maduras, debería estar por debajo de cuatro horas en incidentes críticos, con el SLA exacto negociado por contrato.

- Incidentes contenidos / incidentes reportados. Indica eficacia, no actividad.

- Cobertura de activos monitoreados. Porcentaje de endpoints, servidores y servicios cloud bajo monitoreo real. Lo que no se mide, no está protegido.

Lista de verificación para tu próxima auditoría de seguridad.

- Inventario de activos críticos actualizado (endpoints, servidores, identidades, servicios cloud).

- Mapa de dependencias con proveedores y terceros.

- Marcos regulatorios aplicables identificados (ISO, LFPDPPP, PCI, SOC 2, otros).

- Definición de alcance: qué se monitorea, qué no.

- Política de respuesta a incidentes, aunque sea en borrador.

- Stakeholders internos alineados (TI, legal, dirección, compliance).

- SLAs de detección y respuesta negociados por escrito.

- KPIs mensuales acordados con el partner.

Con ese checklist, la conversación con cualquier proveedor se vuelve operativa, no comercial.

Un SOC no es una decisión de TI: es una decisión de continuidad de negocio. Si tu empresa maneja datos regulados, atiende clientes enterprise o está en proceso de certificación, la pregunta ya no es "¿necesitamos un SOC?", sino "¿podemos sostener uno con evidencia?".

En TecnetOne diseñamos TecnetSOC para empresas que necesitan madurez inmediata: metodología documentada, alcance definido por escrito y responsabilidad compartida desde el contrato. No comunicamos desde el miedo; trabajamos para que la seguridad sea control demostrable.