La mayoría de las empresas en México que buscan certificarse en ISO 27001 invierten los primeros meses en lo mismo: documentar políticas, levantar inventarios y preparar procedimientos. Todo eso es necesario. Pero hay un punto en el proceso donde la documentación ya no es suficiente: el auditor pide evidencia de que los controles están activos, que los incidentes se detectan y que los registros existen. No como intención. Como operación real.

Para un Director General o CTO, ese momento tiene consecuencias concretas: una auditoría con no conformidades retrasa la certificación, y una certificación demorada puede poner en riesgo contratos con clientes que la exigen como requisito, además de exponer a la organización ante reguladores que ya la consideran obligatoria en ciertos sectores. El problema no es técnico. Es operativo y tiene costo.

Ahí es donde muchas organizaciones en México se estancan. Un Centro de Operaciones de Seguridad (SOC) no es solo una herramienta de ciberseguridad. Es la infraestructura técnica que convierte varios de los controles más críticos del Anexo A de ISO 27001 en controles demostrables. Monitoreo continuo, gestión de incidentes con trazabilidad, registros de actividad con retención definida: todo lo que la norma exige con rigor, un SOC lo genera como parte de su operación diaria.

En este artículo te explicamos cómo funciona esa relación, qué controles específicos cubre un SOC y qué implica esto para el proceso de certificación.

El problema real detrás de cada certificación ISO 27001

Certificarse en ISO 27001 no es solo aprobar un examen. Es demostrar que tu organización tiene un Sistema de Gestión de Seguridad de la Información (SGSI) operativo: políticas vigentes, controles activos y evidencia de que todo funciona como se documentó.

El error más frecuente es tratar los controles de seguridad de ISO 27001 como un proyecto de cumplimiento y no como una práctica operativa continua. Las organizaciones construyen la documentación, pero no tienen los sistemas que la respalden en tiempo real.

El resultado es predecible: cuando llega la auditoría externa, los registros están incompletos, los tiempos de respuesta a incidentes no tienen evidencia y los logs de actividad no cubren el período requerido. El auditor encuentra no conformidades que retrasan la certificación semanas o meses, con el costo organizacional que eso implica.

Lo que los auditores piden y pocas organizaciones tienen listo

Los retos más comunes en la implementación de ISO 27001 no son conceptuales. Son operativos. Los auditores buscan evidencia de:

- Monitoreo activo de eventos de seguridad con registros fechados

- Procedimientos de gestión de incidentes ejecutados y documentados

- Controles de acceso con trazabilidad de quién accedió a qué y cuándo

- Revisiones periódicas de la postura de seguridad

- Tiempos de detección y respuesta medibles

Nada de esto se resuelve con una política bien redactada. Se resuelve con infraestructura técnica operando de forma continua.

Qué hace un SOC que la norma ISO 27001 exige

Monitoreo continuo: del requisito al control demostrable

ISO 27001 requiere monitoreo continuo como parte de la operación del SGSI. La norma no prescribe la herramienta, pero sí el resultado: la organización debe detectar eventos de seguridad, evaluarlos y responder con un proceso documentado.

Un SOC cumple este requisito de forma directa. Opera con visibilidad sobre toda la infraestructura, correlaciona eventos en tiempo real y genera registros que el auditor puede revisar. No como un informe mensual: como evidencia continua de que el control existe y está activo.

Esto es especialmente relevante en el contexto mexicano. Según el IBM Cost of a Data Breach Report 2025, el tiempo promedio global para identificar una brecha de seguridad es de 194 días. En ese período, una organización puede enfrentar interrupciones operativas no detectadas, exposición de datos de clientes y, dependiendo del sector, sanciones regulatorias. Las organizaciones con monitoreo continuo activo reducen ese tiempo de detección de forma significativa, lo que no solo mejora la postura de seguridad: reduce el impacto financiero de un incidente y fortalece la posición ante un auditor.

Gestión de incidentes con evidencia: el Dominio A.16 en operación real

El Dominio A.16 de ISO 27001 (Gestión de incidentes de seguridad de la información) es uno de los más exigentes en auditoría. No basta con tener un procedimiento documentado. El auditor quiere ver incidentes reales gestionados con ese procedimiento: detección, clasificación, respuesta, cierre y lección aprendida.

Un SOC opera exactamente con esa estructura. Cada alerta genera un ticket, cada ticket tiene un tiempo de respuesta medido, y cada incidente cerrado deja un registro auditeable. La gestión de incidentes bajo ISO 27001 deja de ser un documento de procedimiento y se convierte en una operación con trazabilidad completa.

Esto también aplica al análisis de incidentes en el SOC: cada evento analizado, cada decisión tomada y cada acción ejecutada queda registrada. Es el tipo de evidencia que los auditores de ISO 27001 buscan y que pocas organizaciones pueden presentar sin un sistema operativo detrás.

Logs, alertas y registros: la diferencia entre cumplir y poder probarlo

ISO 27001 exige registros de actividad. No como buena práctica: como control. El Anexo A incluye requerimientos explícitos de logging para accesos, eventos del sistema y actividad privilegiada.

Un SOC centraliza todos esos registros, los correlaciona y los retiene durante el período definido en la política de seguridad. Cuando el auditor solicita evidencia de que los controles estuvieron activos durante los últimos 12 meses, la respuesta no es una carpeta armada a último momento. Es un historial de operación completo y verificable.

Las tecnologías y herramientas para la gestión de ISO 27001 más efectivas son precisamente las que integran esta capacidad de logging dentro de la operación de seguridad, no como un módulo adicional.

¿Sabes qué controles de ISO 27001 puede demostrar tu organización hoy?

Los controles del Anexo A que un SOC cubre de forma directa

El Anexo A de ISO 27001 incluye 93 controles organizados en 4 dominios (versión 2022) o 114 controles en 14 dominios (versión 2013). Un SOC no cubre todos, pero sí los más difíciles de demostrar sin infraestructura técnica activa.

-

A.8 Gestión de activos de información: Un SOC mantiene visibilidad sobre todos los activos conectados a la red: dispositivos, sistemas, servicios cloud. Esta visibilidad es la base del inventario de activos que ISO 27001 requiere. No se construye manualmente una vez al año: se actualiza de forma continua como parte del monitoreo operativo.

-

A.9 Control de acceso: El control de acceso bajo ISO 27001 requiere trazabilidad de quién accede a qué recursos y cuándo. Un SOC registra eventos de autenticación, detecta accesos anómalos y genera alertas cuando se violan las políticas definidas. Los logs de acceso con timestamp se convierten en evidencia directa para el auditor.

-

A.12 Seguridad en las operaciones: Este dominio incluye protección contra malware, gestión de vulnerabilidades, monitoreo de sistemas y gestión de logs. Un SOC cubre cada uno de estos controles como parte de su operación estándar. La seguridad operacional alineada a ISO 27001 no es un proyecto paralelo: es el resultado directo de contar con un Centro de Operaciones activo.

-

A.16 Gestión de incidentes de seguridad: Este es el dominio donde la diferencia entre tener un SOC y no tenerlo es más visible en auditoría. El procedimiento documentado vale poco si no hay incidentes gestionados que lo respalden. Un SOC produce esa evidencia de forma continua, con métricas de MTTD (tiempo medio de detección de amenazas, por sus siglas en inglés) y MTTR (tiempo medio de respuesta a incidentes) que el auditor puede verificar objetivamente.

Cómo se traduce esto en el proceso de certificación

Etapa de diagnóstico: identificar brechas antes de que las encuentre el auditor

Antes de iniciar el proceso de certificación, la mayoría de las empresas realizan un diagnóstico de brechas contra los requisitos de la norma. La pregunta central es: ¿qué controles están documentados pero no tienen evidencia operativa?

Un SOC activo desde esta etapa ofrece una ventaja concreta: genera datos reales sobre el estado de seguridad de la organización. No como estimación, sino como medición. Tiempo promedio de detección de amenazas, tasa de falsos positivos, cobertura de activos monitoreados: todos estos datos alimentan el diagnóstico y permiten priorizar los controles con mayor brecha.

Esto también acelera la preparación para la auditoría ISO 27001: el equipo no llega a la auditoría con suposiciones. Llega con registros.

Etapa de implementación: controles activos con alcance definido

Una vez identificadas las brechas, la implementación de controles tiene que ser verificable. No es suficiente activar una herramienta: el control tiene que tener un alcance definido, un responsable y evidencia de que opera.

Un SOC formaliza esto por diseño. Cada control de monitoreo tiene un alcance documentado (qué activos cubre), un SLA de respuesta (en cuánto tiempo se atiende una alerta) y un registro de operación continuo. Cuando el auditor pregunta "¿cómo se aseguran de que el control está activo?", la respuesta no es un procedimiento: es el historial de operación del SOC.

Etapa de auditoría: evidencia continua, no carpetas de última hora

La auditoría externa de ISO 27001 tiene dos etapas. La primera revisa documentación. La segunda revisa evidencia de que los controles funcionan. Es en la segunda etapa donde las organizaciones sin monitoreo continuo enfrentan los problemas más costosos.

Con un SOC, la evidencia para la auditoría no se construye: se extrae. Los logs están, los tickets de incidentes están, los registros de acceso están. El trabajo antes de la auditoría es organizarlos y presentarlos con claridad, no generarlos desde cero.

Esto también aplica a la vigilancia post-certificación. ISO 27001 no es una certificación que se obtiene y se deja. Requiere mantenimiento continuo del SGSI y auditorías de seguimiento. Un SOC activo garantiza que la organización mantiene la postura de seguridad entre auditorías, no solo durante ellas.

SOC propio vs. SOC as a Service para ISO 27001

Una pregunta frecuente en el proceso de certificación es si conviene construir un SOC interno o contratar un soc como servicio. La respuesta depende del contexto, pero hay variables concretas para el CTO o Director General que toma la decisión.

Un SOC interno requiere inversión en infraestructura, contratación de personal especializado y un período de maduración que puede extenderse entre 12 y 24 meses antes de operar con la solidez que la norma exige. Para la mayoría de las organizaciones que buscan su primera certificación ISO 27001, ese camino tiene un costo de oportunidad alto: la certificación espera mientras el equipo madura.

Un SOC as a Service entra operativo desde el primer día de activación. El alcance está definido en contrato, los SLAs de detección y respuesta son medibles desde el inicio y la evidencia auditeable comienza a generarse desde la activación del servicio. Para efectos de certificación, esto significa que el período de operación documentada comienza antes, no después de construir el equipo interno.

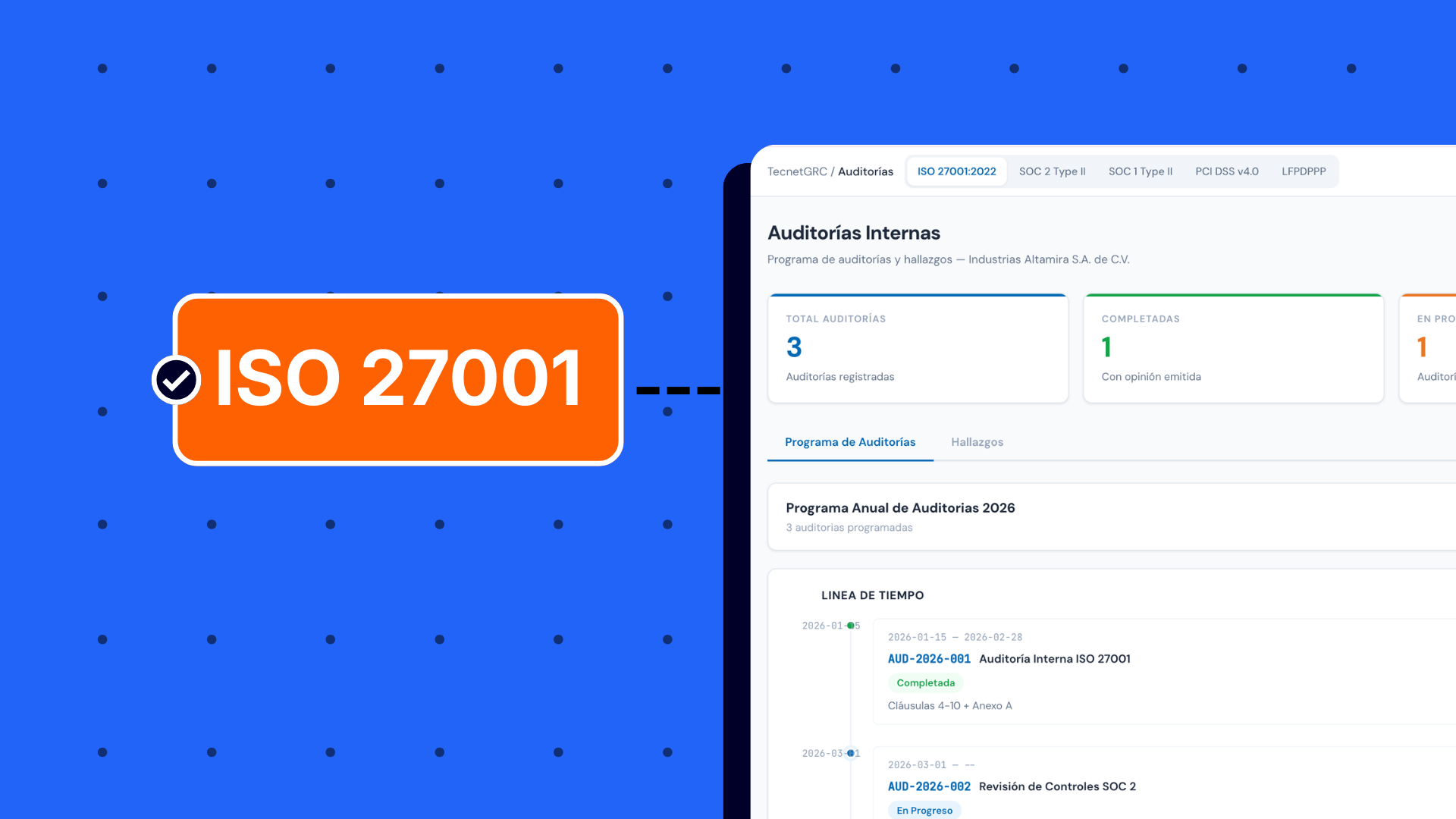

TecnetSOC, el servicio de SOC administrado de TecnetOne, incluye el plan TecnetSOC Compliance: diseñado para organizaciones que operan en sectores regulados o que tienen una auditoría ISO 27001 en el horizonte cercano.

Desde $35 USD por dispositivo al mes, TecnetSOC Compliance opera como el equipo de ciberseguridad dedicado que genera la evidencia que una auditoría formal exige: registros continuos, incidentes gestionados con trazabilidad, revisiones trimestrales de postura y soporte documental estructurado para ISO 27001, LFPDPPP, PCI-DSS, NIST CSF, CNBV, SOC 2 Tipo II, GDPR y DORA.

Un TAM (Technical Account Manager) de TecnetOne acompaña el proceso: no solo se activan los controles, sino que el equipo prepara la evidencia con el formato y la estructura que el auditor externo necesita ver.

El alcance está definido en contrato desde el primer día. Cuando el auditor pregunta por los últimos doce meses de operación, la respuesta existe.

Preguntas frecuentes sobre SOC e ISO 27001

-

¿Un SOC reemplaza al consultor de ISO 27001? No. El SOC cubre los controles técnicos de monitoreo, detección y respuesta. El proceso de certificación también requiere gestión de políticas, evaluación de riesgos, formación del personal y coordinación con el organismo certificador. El SOC es una pieza operativa del SGSI, no el SGSI completo.

-

¿Cuánto tiempo antes de la auditoría se debe activar el SOC? Como criterio operativo de TecnetOne, con 90 días de operación continua documentada la organización cuenta con evidencia suficiente para los controles de monitoreo y gestión de incidentes. Lo recomendable es activar el SOC durante la etapa de implementación del SGSI, no como preparación de última hora para la auditoría.

-

¿Un SOC cubre todos los controles del Anexo A? No. El Anexo A incluye controles de gestión de personas, relaciones con proveedores, continuidad del negocio y otros dominios que requieren acciones organizativas y administrativas. El SOC cubre los controles técnicos de seguridad operativa, que son precisamente los más difíciles de demostrar sin infraestructura activa.

-

¿ISO 27001 obliga a tener un SOC? No. La norma no prescribe herramientas ni tecnologías específicas. Pero sí exige los resultados que un SOC produce: monitoreo continuo, gestión de incidentes documentada y registros de actividad. La organización puede alcanzar esos resultados de otras formas, pero un SOC es la vía más directa para hacerlo con evidencia continua y alcance definido desde el inicio.

-

¿Qué diferencia hay entre ISO 27001 y SOC 2? ISO 27001 es una norma internacional de gestión de seguridad de la información. SOC 2 es un informe de auditoría desarrollado por el AICPA (Instituto Americano de Contadores Públicos Certificados) para proveedores de servicios tecnológicos. Son marcos distintos con propósitos y mercados diferentes. Este artículo trata sobre el SOC como Centro de Operaciones de Seguridad, no sobre el informe SOC 2. Si tu empresa opera bajo varios marcos en paralelo (LFPDPPP, SOC 2, PCI DSS, HIPAA, GDPR), nuestra guía de cumplimiento normativo con SOC cubre cómo se operacionalizan en una sola capa técnica.

El control que no aparece en ningún documento de política

Certificar en ISO 27001 es un proceso de orden y método. Pero hay una brecha que ningún documento de política puede cerrar solo: la distancia entre lo que la norma exige y lo que la organización puede demostrar que hace.

Un SOC cierra esa brecha de forma operativa. No porque sea un requisito explícito de la norma, sino porque produce exactamente la evidencia que los controles más críticos del Anexo A exigen: monitoreo activo, incidentes gestionados con trazabilidad y registros de actividad continuos. Si tu empresa está en camino hacia la certificación ISO 27001 y aún no tiene visibilidad continua sobre su infraestructura, ese es el punto de partida más concreto.