En un mundo donde la movilidad y el acceso a la información en tiempo real son cruciales, la seguridad en dispositivos móviles se ha convertido en un tema de vital importancia para individuos y empresas por igual. La administración de dispositivos móviles (MDM) y la seguridad de datos móviles son aspectos fundamentales que no pueden ser ignorados. Con la prevalencia de dispositivos iOS y Android en el entorno corporativo, soluciones como Microsoft Defender for Endpoints se han vuelto esenciales para garantizar la seguridad móvil.

Tabla de Contenido

La Necesidad de Seguridad en Dispositivos Móviles

Los dispositivos móviles se han convertido en una herramienta indispensable para la comunicación, el trabajo y el ocio. Sin embargo, también son un objetivo frecuente de los ciberdelincuentes, que buscan aprovecharse de las vulnerabilidades y los descuidos de los usuarios para acceder a los datos confidenciales que almacenan o transmiten. Por eso, es fundamental contar con una solución de seguridad móvil que proteja los dispositivos iOS y Android de las amenazas más comunes y avanzadas.

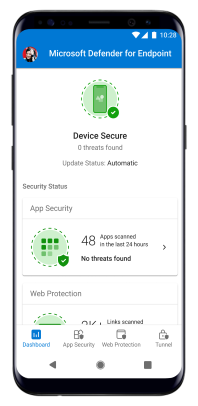

Microsoft Defender for Endpoint es una solución de seguridad avanzada diseñada para ofrecer protección integral a los dispositivos móviles. Esta aplicación móvil no solo se enfoca en la protección de aplicaciones y datos sino también en ofrecer una forma segura de gestionar y monitorear dispositivos dentro de una organización.

Defender for Endpoints se integra con la administración de dispositivos móviles (MDM) de Microsoft, como Intune o Endpoint Manager, para ofrecer una visibilidad completa de la postura de seguridad de los dispositivos, así como la posibilidad de aplicar políticas y acciones de remediación en caso de incidentes.

Te podrá interesar leer: Implementación de Jamf Pro: Solución MDM

Características Clave de Defender for Endpoints en Dispositivos Móviles

Defender for Endpoints ofrece las siguientes funcionalidades para garantizar la seguridad de los dispositivos móviles:

- Protección de aplicaciones: Defender for Endpoints permite proteger las aplicaciones corporativas que se ejecutan en los dispositivos móviles, como el correo electrónico, el navegador o las aplicaciones de Office 365, mediante el uso de contenedores seguros que aíslan los datos de las aplicaciones personales. Además, Defender for Endpoints puede detectar y bloquear el acceso a aplicaciones maliciosas o no autorizadas que puedan comprometer la seguridad de los datos.

- Administración Eficaz de Dispositivos: La integración con soluciones de MDM permite a las empresas administrar dispositivos móviles de forma eficiente, asegurando que todas las políticas de seguridad estén correctamente implementadas y actualizadas.

- Detección de Amenazas y Respuesta: Defender for Endpoints utiliza tecnologías avanzadas para detectar rápidamente amenazas y responder de manera efectiva, minimizando así el impacto en los dispositivos y los datos corporativos.

- Integración con Office 365: Esta solución se integra perfectamente con Office 365, garantizando que la seguridad de los datos se mantenga sin importar dónde se acceda a ellos, ya sea en un dispositivo Android o iOS.

- Protección de la red: Defender for Endpoints monitoriza el tráfico de red de los dispositivos móviles y alerta de posibles ataques de phishing, sitios web maliciosos o redes Wi-Fi inseguras. También ofrece la posibilidad de establecer una conexión VPN segura para acceder a los recursos corporativos de forma segura.

- Protección del dispositivo: Defender for Endpoints evalúa el estado de seguridad del dispositivo móvil y alerta de posibles riesgos, como la falta de actualizaciones de software, la configuración inadecuada o la presencia de jailbreak o root. También permite aplicar medidas de seguridad adicionales, como el bloqueo del dispositivo, el borrado de datos o la restricción de funcionalidades.

- Protección de datos: Defender for Endpoints protege los datos confidenciales que se almacenan o se comparten desde los dispositivos móviles, mediante el uso de cifrado, control de acceso o prevención de pérdida de datos (DLP). También permite auditar y registrar las actividades de los usuarios y los dispositivos, así como generar informes y alertas de seguridad.

- Compatibilidad con iOS y Android: La solución es compatible tanto con dispositivos iOS como Android. Esto es esencial en entornos donde se utilizan múltiples tipos de dispositivos. Defender for Endpoints ofrece una protección uniforme y eficaz en ambas plataformas, lo que facilita la gestión de la seguridad en dispositivos heterogéneos.

- Acceso Seguro a los Datos: Defender for Endpoints garantiza un acceso seguro a los datos al utilizar autenticación multifactor y controles de acceso. Esto asegura que solo las personas autorizadas puedan acceder a los datos confidenciales, incluso en dispositivos móviles. El acceso seguro a los datos es esencial para prevenir violaciones de seguridad.

- Visibilidad y Control: Defender for Endpoints proporciona visibilidad completa sobre la seguridad de los dispositivos móviles. Puedes monitorear la actividad de los dispositivos, detectar amenazas en tiempo real y tomar medidas para remediar cualquier problema de seguridad de manera rápida y efectiva.

También podría interesarte: ManageEngine Endpoint Central: Protección Garantizada

Implementando Defender for Endpoints en Dispositivos Móviles

La implementación de Microsoft Defender for Endpoints en dispositivos móviles, ya sean iOS o Android, es un proceso crucial para garantizar la seguridad de los datos y la protección contra amenazas cibernéticas en un entorno empresarial. Aquí te proporciono una guía paso a paso sobre cómo implementar Defender for Endpoints en dispositivos móviles:

Paso 1: Preparación

Antes de comenzar la implementación, asegúrate de tener acceso a las siguientes herramientas y recursos:

- Acceso a la consola de administración de Microsoft Defender for Endpoints.

- Los dispositivos móviles que deseas proteger.

- Conexión a Internet estable.

Paso 2: Acceso a la Consola de Administración

- Inicia sesión en la consola de administración de Microsoft Defender for Endpoints utilizando tus credenciales de administrador.

- Asegúrate de tener los permisos adecuados para configurar y administrar dispositivos móviles.

Paso 3: Configuración Inicial

- En la consola de administración, selecciona la opción de "Configuración de Dispositivos Móviles" o "Mobile Device Configuration".

- Sigue las instrucciones para configurar las políticas de seguridad para dispositivos móviles, como la autenticación multifactor y las políticas de acceso.

Paso 4: Registro de Dispositivos

- Configura una política de registro de dispositivos para permitir que los dispositivos móviles se registren en la red de la organización.

- Los usuarios deben seguir las instrucciones proporcionadas para registrar sus dispositivos en la red corporativa.

Paso 5: Instalación de la Aplicación de Seguridad

- Indica a los usuarios que instalen la aplicación de seguridad de Microsoft Defender for Endpoints desde la tienda de aplicaciones de su dispositivo (App Store para iOS y Google Play para Android).

- Los usuarios deben iniciar sesión en la aplicación utilizando sus credenciales corporativas.

Paso 6: Implementación de Políticas de Seguridad

- Configura políticas de seguridad específicas para dispositivos móviles, que pueden incluir restricciones de aplicaciones, cifrado de datos y control de acceso.

- Asegúrate de que estas políticas cumplan con las necesidades de seguridad de tu organización y estén alineadas con las regulaciones de privacidad aplicables.

Paso 7: Escaneo y Monitoreo Continuo

- Activa la función de escaneo y monitoreo continuo en la consola de administración de Defender for Endpoints.

- Esto permitirá que la solución detecte y responda a amenazas en tiempo real en los dispositivos móviles protegidos.

Paso 8: Capacitación de Usuarios Finales

- Proporciona a los usuarios finales capacitación sobre cómo utilizar Defender for Endpoints en sus dispositivos móviles de manera segura.

- Educa a los usuarios sobre la importancia de seguir las políticas de seguridad y las mejores prácticas.

Paso 9: Pruebas y Validación

- Realiza pruebas exhaustivas para asegurarte de que Defender for Endpoints está funcionando según lo esperado en los dispositivos móviles.

- Valida que las políticas de seguridad se estén aplicando correctamente y que las amenazas se estén detectando y respondiendo de manera efectiva.

Paso 10: Mantenimiento y Actualizaciones

- Mantén las políticas de seguridad y la aplicación de Defender for Endpoints actualizadas.

- Realiza revisiones periódicas de seguridad y ajusta las políticas según sea necesario para abordar nuevas amenazas.

Recuerda que la implementación de Microsoft Defender for Endpoints en dispositivos móviles es un proceso continuo. Debes estar preparado para adaptarte a las nuevas amenazas y ajustar tus políticas de seguridad en consecuencia para garantizar una protección efectiva. Además, es importante colaborar estrechamente con los usuarios finales y el equipo de TI para garantizar una implementación exitosa y una experiencia segura para todos los usuarios móviles de la organización.

Beneficios de utilizar Microsoft Defender for Endpoints

Utilizar Microsoft Defender for Endpoints para proteger los dispositivos móviles ofrece a las empresas una serie de beneficios, entre los que se incluyen:

- Mayor seguridad: Defender for Endpoints ofrece una amplia gama de funciones para proteger los dispositivos móviles de una amplia gama de amenazas.

- Menos tiempo y esfuerzo: Defender for Endpoints automatiza muchas tareas de seguridad, lo que libera a los administradores de TI para concentrarse en otras tareas.

- Mejor cumplimiento: Defender for Endpoints ayuda a las empresas a cumplir con las normativas de seguridad, como el GDPR y la HIPAA.

Te podrá interesar leer: Cumplimiento Normativo en Ciberseguridad: Lo que Debes Saber

La seguridad en dispositivos móviles es un aspecto crítico en la protección de la información en el mundo digital actual. Microsoft Defender for Endpoint representa una solución integral que aborda los desafíos de la seguridad móvil, ofreciendo protección avanzada para dispositivos iOS y Android.

Al adoptar esta herramienta y seguir prácticas de seguridad recomendadas, las organizaciones pueden garantizar la seguridad de sus datos y mantener la integridad de su infraestructura de TI. Con Microsoft Defender for Endpoint, las empresas pueden moverse hacia un futuro donde la movilidad no comprometa la seguridad.