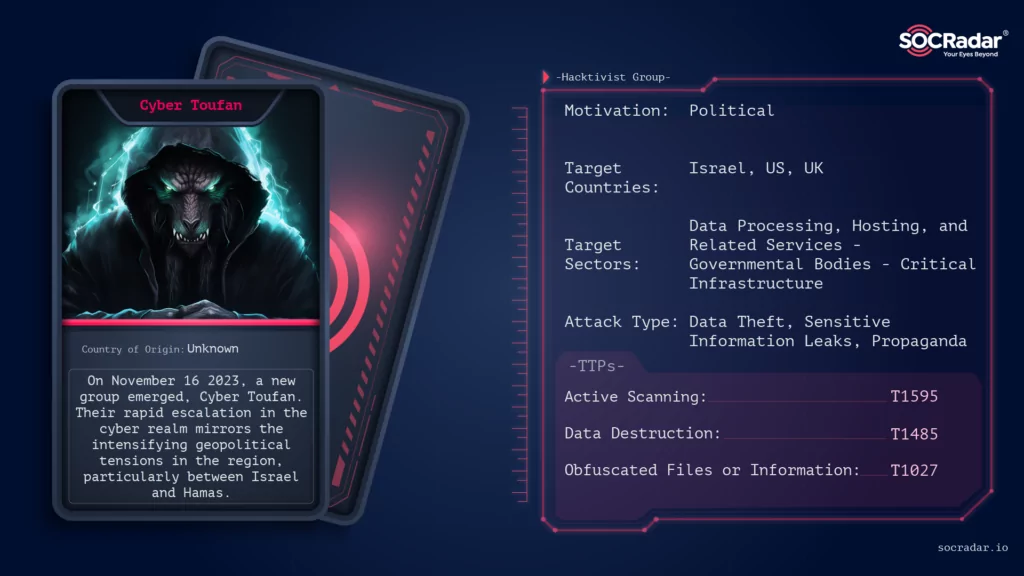

El 16 de noviembre de 2023, surgió un nuevo grupo en la intrincada red de la guerra cibernética moderna: Cyber Toufan. Este grupo, envuelto en las sombras digitales, ha ganado recientemente notoriedad por una serie de ciberataques agresivos dirigidos predominantemente a organizaciones israelíes.

La rápida escalada de Cyber Toufan en el ámbito cibernético refleja las crecientes tensiones geopolíticas en la región, particularmente entre Israel y Hamás. El surgimiento de Cyber Toufan se alinea con una era en la que la guerra cibernética se está convirtiendo en un aspecto cada vez más prominente de los conflictos internacionales.

Te podrá interesar leer: Conflicto Palestino-Israelí: Impacto en el Ciberespacio

Antecedentes y aparición del Cyber Toufan

La creación de Cyber Toufan es un acontecimiento significativo, particularmente en el contexto del largo conflicto entre Israel y Hamas. Este grupo, inicialmente desconocido, rápidamente se hizo sentir lanzando ciberataques contra diversas organizaciones israelíes. Es digno de mención el momento en que surgieron, ya que coincidió con un aumento de las tensiones y hostilidades en la región.

Las tácticas y la escala de las operaciones de Cyber Toufan tienen el sello de una entidad sofisticada, potencialmente patrocinada por el Estado. Su rápido aumento y ejecución efectiva de ciberataques complejos sugieren un nivel de apoyo y recursos que normalmente no están disponibles para los colectivos de hackers independientes. Los expertos en ciberseguridad y los análisis de inteligencia han señalado un posible respaldo iraní, dado el estilo del grupo, sus objetivos y la narrativa geopolítica que sustenta sus ataques.

Las actividades iniciales de Cyber Toufan se han caracterizado por un enfoque deliberado y centrado, dirigido a entidades israelíes de alto perfil y provocando importantes violaciones de datos. Sus ataques no solo han provocado importantes filtraciones de datos, sino que también han servido como una forma de represalia digital, alineándose con objetivos estratégicos más amplios en la región.

Estos antecedentes preparan el escenario para comprender las tácticas operativas de Cyber Toufan y las implicaciones más amplias de sus campañas cibernéticas.

Te podrá interesar: Hacktivismo en la Era Moderna: Una Mirada al Paisaje Cambiante

Modus Operandi del Ciber Toufan Cyber

Toufan ha mostrado un modus operandi distinto y eficaz en sus ciberataques. Su estrategia principal implica grandes filtraciones de datos y la extracción de información confidencial, lo que afecta tanto a organizaciones como a individuos. Las tácticas notables incluyen:

-

Extracción y publicación de datos: Han sido expertos en extraer grandes volúmenes de datos, incluidos detalles personales como correos electrónicos, números de teléfono e interacciones comerciales. Esto no solo interrumpe las operaciones de las entidades objetivo, sino que también plantea importantes riesgos de privacidad y seguridad para las personas cuyos datos se ven comprometidos.

-

Organizaciones objetivo: Su elección de objetivos ha sido estratégica, centrándose en empresas y organizaciones israelíes que poseen un valor significativo o información confidencial. Esto incluye empresas de seguridad, agencias gubernamentales y entidades comerciales, lo que indica un enfoque bien pensado para maximizar el impacto.

-

Propaganda y guerra psicológica: Más allá de las infracciones técnicas, Cyber Toufan también participa en la guerra psicológica, utilizando sus ciberataques para hacer declaraciones políticas y difundir propaganda. Este doble uso de la habilidad técnica y la manipulación psicológica subraya sus objetivos estratégicos más amplios.

-

Presunta colaboración y coordinación: Los informes sugieren que Cyber Toufan posiblemente se coordine con otros grupos de hackers y participe en operaciones colectivas más grandes, lo que indica un nivel de organización y colaboración inusual para grupos de hackers independientes. Dado que en muchos hashtags y publicaciones de otros grupos de hackers también están etiquetados y otros grupos de hackers parecen seguir su ejemplo en cierto sentido.

Te podría interesar: Los Casos Más Emblemáticos de Hacktivismo

Ataques e infracciones notables por parte de Cyber Toufan

Los ciberataques de Cyber Toufan han sido generalizados y significativos, afectando a una variedad de organizaciones israelíes y de sus países aliados. En solo un mes, el total de filtraciones llegó a más de 100. Ransomware.live también los etiquetó como un grupo de ransomware y enumeró a las víctimas del grupo en su lista, con 106 víctimas en la lista. Por supuesto, aunque aún no se conoce un ataque de ransomware, parecen tener TTP similares a los grupos de ransomware y la capacidad de implementar una variante de ransomware si la tienen.

- MAX Security: Una empresa de gestión de riesgos y seguridad con sede en Tel Aviv, confirmó una infracción que provocó la exposición de las direcciones de correo electrónico de los usuarios.

- Bermad: Un destacado proveedor de sistemas de agua israelí, supuestamente fue atacado, en consonancia con el aumento de las tensiones regionales y los problemas de acceso a los recursos.

- Otras entidades israelíes: El grupo reclamó violaciones exitosas de varias otras organizaciones, incluida OSEM (una empresa de alimentos), H&O (una marca de moda), Hagarin (una marca de comercio electrónico) y varias entidades gubernamentales.

Los ataques abarcaron diversas industrias, desde la alimentación y la moda hasta la infraestructura crítica, lo que demuestra las capacidades de amplio alcance de Cyber Toufan. La escala y variedad de estos ataques subrayan las importantes capacidades de Cyber Toufan y su impacto potencial en la seguridad nacional y la privacidad personal.

Podrá interesarte: Repotenciando la Seguridad de tu Empresa con SOC

Impacto y consecuencias

Los ciberataques ejecutados por Cyber Toufan tienen consecuencias de gran alcance, tanto en términos de ciberseguridad como de ramificaciones geopolíticas.

- Privacidad y seguridad de los datos: Las violaciones han provocado una exposición significativa de datos personales y confidenciales, lo que ha afectado a innumerables personas y organizaciones. Esto plantea serias preocupaciones sobre la privacidad de los datos y la seguridad de la información personal.

- Impacto económico y operativo: Los ataques dirigidos a industrias e infraestructuras clave tienen posibles repercusiones económicas y pueden alterar operaciones críticas, afectando la seguridad nacional y la economía.

- Implicaciones geopolíticas: El supuesto patrocinio estatal de Cyber Toufan añade una capa de complejidad a las relaciones internacionales, especialmente en Medio Oriente. Significa el uso creciente de la guerra cibernética como herramienta en estrategias geopolíticas más amplias.

- Impacto psicológico y propaganda: El uso de ciberataques con fines propagandísticos por parte de Cyber Toufan tiene un impacto psicológico, difundiendo miedo e incertidumbre, lo cual es una parte integral de las tácticas de guerra modernas.

El impacto acumulativo de estas actividades subraya la naturaleza cambiante de las amenazas cibernéticas y la necesidad de medidas sólidas de ciberseguridad a nivel mundial.

Podría interesarte: ¿Qué es un SOC como Servicio?

En resumen, la aparición de Cyber Toufan como un actor destacado en el panorama de la guerra cibernética ha suscitado preocupaciones a nivel nacional e internacional. Sus tácticas avanzadas y su posible respaldo estatal plantean una amenaza significativa para la ciberseguridad y la estabilidad geopolítica en la región del Medio Oriente.

Los ciberataques de este grupo han expuesto datos confidenciales y privados, afectando a una amplia gama de organizaciones israelíes y sus aliados, lo que genera preocupaciones fundamentales sobre la seguridad de la información y la privacidad de las personas. Además, su capacidad para atacar industrias clave y participar en la guerra psicológica mediante la propaganda en línea subraya la creciente importancia de la ciberseguridad en el ámbito global.

En este contexto, soluciones como el Soc as a Service de TecnetOne, se vuelven esenciales para fortalecer la defensa cibernética. Estos servicios de seguridad operativa ofrecen una respuesta proactiva y experta ante amenazas cibernéticas, brindando una capa adicional de protección para organizaciones en constante riesgo.