Durante el fin de semana, expertos en seguridad blockchain y empresas del sector vincularon al grupo de hackers Lazarus, de Corea del Norte, con el robo de más de 1,500 millones de dólares del exchange de criptomonedas Bybit. Este ataque no solo marca un nuevo récord en la historia de los hackeos cripto, sino que también pone en evidencia las vulnerabilidades de las plataformas centralizadas.

El ataque ocurrió el 21 de febrero de 2025, cuando los hackers interceptaron una transferencia programada de Ethereum (ETH) desde una billetera fría de Bybit hacia una billetera caliente, logrando redirigir los fondos a una dirección bajo su control. Bybit detectó la actividad sospechosa a las 12:30 p. m. UTC, pero para entonces, los atacantes ya habían conseguido ejecutar el robo. Este incidente deja muchas preguntas en el aire: ¿Cómo lograron vulnerar la seguridad de Bybit?, ¿qué significa esto para los inversores?

Los atacantes lograron manipular la transacción con un ataque altamente sofisticado, alterando la lógica del contrato inteligente y engañando la interfaz de firma. Esto les permitió tomar el control de la billetera fría de Ethereum (ETH) de Bybit y desviar más de 400,000 ETH y stETH, con un valor total de 1,500 millones de dólares, a una dirección desconocida.

A pesar del enorme robo, Bybit aseguró que sus servicios siguieron funcionando con normalidad, incluso después de recibir una avalancha de 580,000 solicitudes de retiro tras la noticia. La empresa también confirmó que todas sus demás billeteras frías y activos permanecieron seguros.

Desde entonces, el exchange ha restaurado sus reservas de ETH y, según su CEO, Bybit sigue siendo financieramente solvente, incluso si no logran recuperar los fondos robados.

El robo en Bybit apunta al grupo de hackers Lazarus

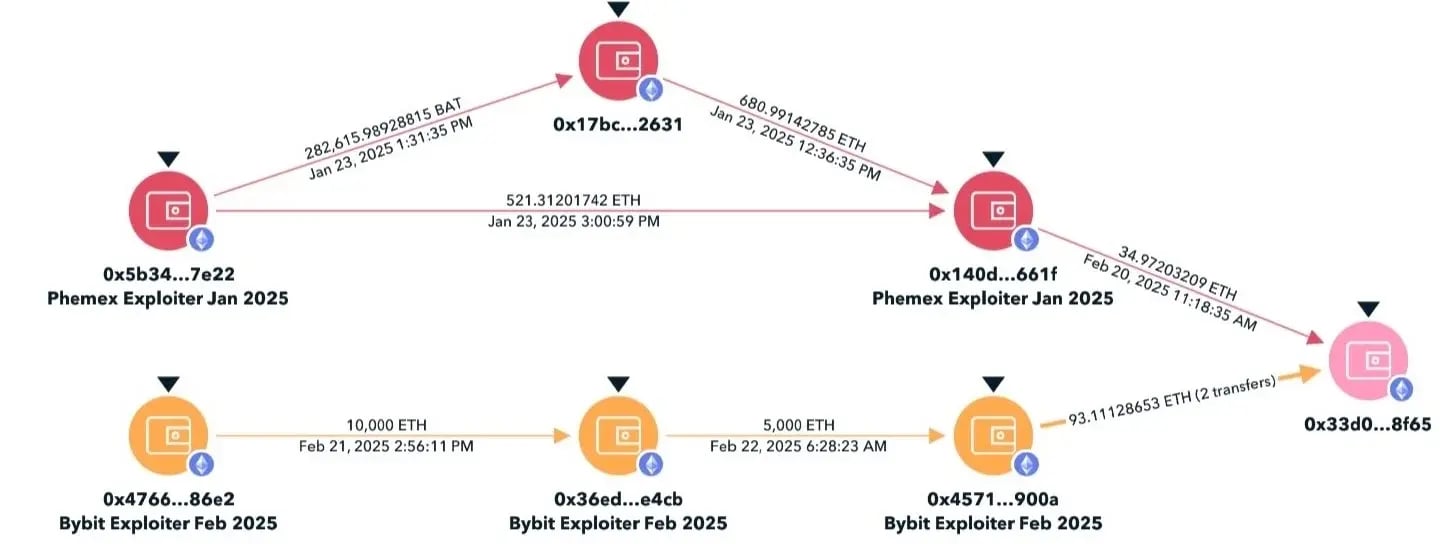

Desde que ocurrió el ataque, el investigador de fraude cripto ZachXBT encontró pruebas que conectan el robo en Bybit con el grupo de hackers Lazarus, de Corea del Norte. Al analizar las transacciones, descubrió que los atacantes enviaron parte de los fondos robados a una dirección de Ethereum que ya había sido utilizada en el hackeo de Phemex el mes pasado.

"Lazarus Group acaba de vincular el hackeo de Bybit con el de Phemex directamente en la blockchain, mezclando fondos de la dirección de robo inicial en ambos incidentes", explicó ZachXBT.

Esta conexión refuerza las sospechas de que Lazarus, conocido por sus ataques a plataformas financieras y exchanges de criptomonedas, está detrás de este golpe millonario.

Superposición de Phemex y Bybit (Fuente: ZachXBT)

Para mover el dinero sin dejar rastro, los atacantes usaron una estrategia bastante común en el mundo del lavado de criptomonedas: intercambiaron parte de los fondos robados por monedas meme de Pump Fun y los enviaron a más de 920 direcciones de blockchain.

Además, los hackers están usando eXch, un mezclador centralizado, para ocultar el origen del ETH robado, conectando los fondos a Bitcoin a través de Chainflip. De hecho, el equipo de eXch cometió un error y terminó enviando por accidente 34 ETH (unos $96,000 dólares) a la billetera activa de otro exchange, después de haber lavado más de 35 millones de dólares del robo de Bybit.

Las investigaciones confirman que los atacantes movieron los fondos a través de cientos de billeteras, una táctica clásica para despistar a los rastreadores y dificultar el seguimiento. Según expertos en seguridad blockchain, la mayoría de estos activos robados se están convirtiendo en Bitcoin, y si siguen el mismo patrón de hackeos anteriores, lo más probable es que usen mezcladores de BTC para intentar borrar completamente su rastro.

A pesar de las advertencias de Bybit para frenar el lavado de dinero, algunas plataformas como eXch han seguido procesando transacciones vinculadas al robo, permitiendo que los atacantes sigan moviendo los fondos sin demasiadas complicaciones.

A pesar de las acusaciones, eXch ha negado estar involucrado en el lavado de fondos del hackeo a Bybit. En un comunicado, aseguraron que "eXch NO está lavando dinero para Lazarus/DPRK" y que la pequeña cantidad de fondos vinculados al ataque que llegó a su plataforma fue un "caso aislado". También afirmaron que cualquier tarifa obtenida de esas transacciones será donada para el bien público.

Mientras tanto, los ataques de grupos de hackers norcoreanos siguen en aumento. Según un informe de Chainalysis, en 2024 robaron 1,340 millones de dólares en 47 hackeos de criptomonedas, superando su récord anterior de 1,100 millones en 2022.

Uno de los ataques más grandes ocurrió en marzo de 2022, cuando los grupos Lazarus y BlueNorOff lograron robar 620 millones de dólares en criptomonedas del puente de red Ronin de Axie Infinity. En ese golpe, sustrajeron 173,600 ETH y 25.5 millones de USDC, marcando uno de los mayores robos en la historia del sector cripto.

Podría interesarte leer: Grupo Lazarus obtiene $3 Mil Millones en hackeo de criptomonedas

¿Cómo impacta este hackeo al mercado cripto?

Este robo llega en un momento complicado para el mercado de criptomonedas, que ya está lidiando con volatilidad e incertidumbre regulatoria. La pérdida de 1,500 millones de dólares no solo es un golpe para Bybit, sino que también podría:

- Desatar el pánico entre los inversores, aumentando la inestabilidad del mercado.

- Provocar regulaciones más estrictas en la seguridad de los exchanges.

- Generar una venta masiva de criptos, afectando aún más los precios.

Bybit, que cuenta con más de 40 millones de usuarios y ofrece 753 criptomonedas, ahora está bajo una investigación profunda que involucra a expertos en ciberseguridad e incluso a autoridades policiales.

Este ataque deja claro que la seguridad sigue siendo un desafío enorme en la industria de las criptomonedas. Ni siquiera las billeteras frías son 100% seguras, a pesar de ser consideradas el mejor método de almacenamiento hasta ahora.

¿Cómo proteger tus criptomonedas?

Si tienes activos digitales, este es un buen momento para reforzar tu seguridad. Aquí algunas medidas clave:

- Usa billeteras de hardware con autenticación multifirma para mayor protección.

- No dejes grandes cantidades en exchanges; la autocustodia sigue siendo la opción más segura.

- Activa la autenticación de dos factores (2FA) y usa contraseñas seguras y únicas.

- Revisa regularmente la actividad de tu billetera para detectar movimientos sospechosos.

Los hackeos seguirán ocurriendo, pero con las precauciones adecuadas, puedes reducir los riesgos y mantener tus cripto a salvo.