La seguridad cibernética enfrenta un nuevo desafío con la aparición de una vulnerabilidad zero-day en Microsoft Outlook, ahora a la venta en foros de piratería. Esta amenaza, potencialmente devastadora para usuarios y organizaciones por igual, subraya la importancia de mantenerse al tanto de las últimas brechas de seguridad. En este artículo, exploraremos cómo se descubrió esta vulnerabilidad, el riesgo que representa y las medidas que se pueden tomar para protegerse contra un posible ataque que explote este fallo crítico.

Detalles de la Vulnerabilidad en Microsoft Outlook

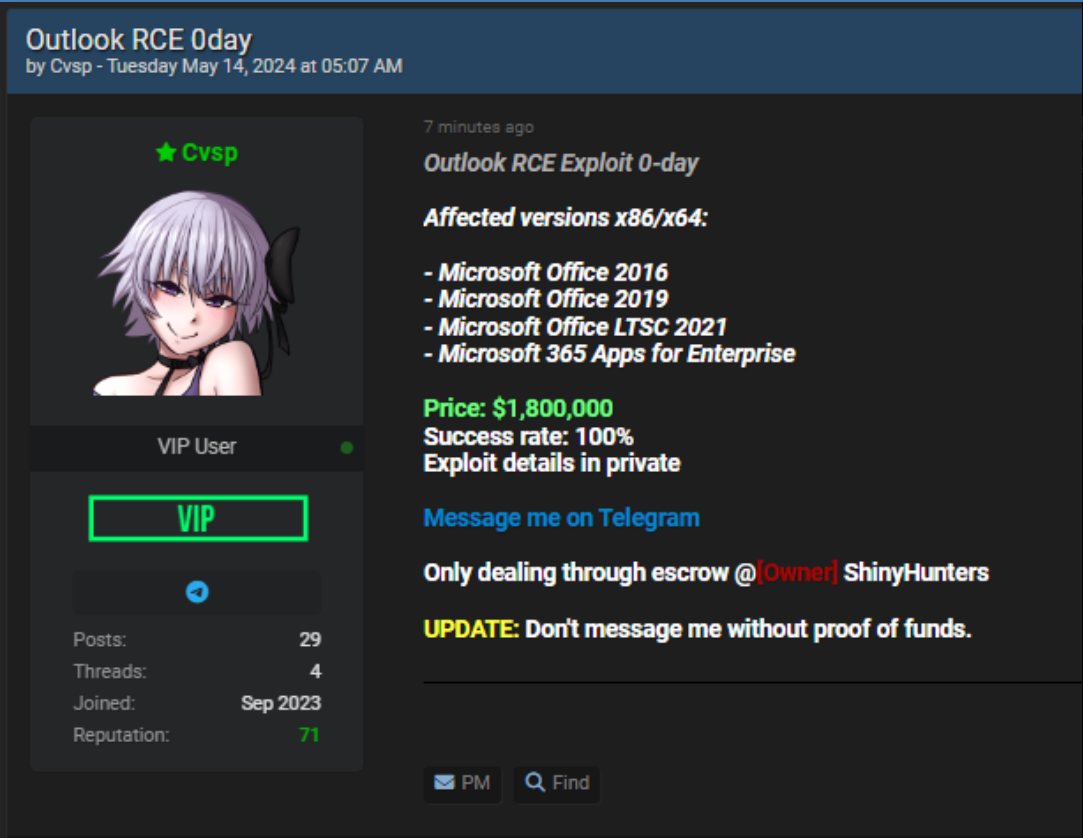

Un informe reciente de nuestro SOC del día de hoy 14/05/2024, indica que un exploit de ejecución remota de código (RCE) zero-day, afecta a varias versiones de Microsoft Outlook, ha sido puesto a la venta en foros clandestinos de Internet. Este exploit se ofrece a un precio inicial de 1.8 millones de dólares, destacando su potencial destructivo.

De ser tan efectivo como se reporta, este exploit podría constituir una amenaza considerable para millones de usuarios alrededor del mundo, ofreciendo a los atacantes la posibilidad de acceder sin autorización a información sensible. Esta situación recalca la importancia de la vigilancia y la protección continua en el ámbito de la ciberseguridad.

Conoce más sobre: El auge de los foros de hackers: Una mirada a Blackforums

Detalle del Exploit

El exploit en discusión está diseñado para atacar las versiones x86/x64 de Microsoft Office 2016, 2019, LTSC 2021 y Microsoft 365 Apps for Enterprise. El vendedor afirma que el exploit tiene una tasa de éxito del 100%, lo que, de confirmarse, señalaría una severa vulnerabilidad en aplicaciones de correo electrónico y ofimática ampliamente utilizadas.

El elevado precio de venta, situado en 1.8 millones de dólares, refleja tanto el potencial impacto destructivo del exploit como la sofisticación y la rareza de esta clase de vulnerabilidad. Las vulnerabilidades de ejecución remota de código (RCE) son extremadamente preocupantes porque permiten a los atacantes ejecutar código arbitrario de manera remota en el sistema de un usuario.

Este tipo de actividad puede facilitar desde el robo de datos sensibles hasta la implantación de ransomware. Un exploit RCE de día cero es particularmente amenazante porque se aprovecha de una vulnerabilidad todavía desconocida tanto para los desarrolladores del software como para el público en general. La ausencia de un parche disponible hace que los usuarios estén especialmente vulnerables a ser blanco de ataques.

Te podría interesar leer: ¿Tu software está al día?: Importancia de los Parches

Microsoft, aún no ha emitido una respuesta oficial a estas alegaciones. La comunidad de ciberseguridad está a la expectativa de cualquier confirmación o desmentida por parte del gigante tecnológico, así como de posibles avisos o parches que podrían ser emitidos en respuesta a esta amenaza.

La aparición de este exploit resalta los desafíos continuos en ciberseguridad, especialmente las amenazas representadas por los exploits de día cero. Se aconseja a los usuarios y organizaciones mantenerse vigilantes, actualizar su software regularmente y adherirse a las mejores prácticas en ciberseguridad. Esto incluye emplear contraseñas robustas, activar la autenticación multifactor y ejercer precaución con correos electrónicos y enlaces sospechosos.

La situación también subraya la importancia de adoptar medidas proactivas en ciberseguridad, tales como realizar auditorías de seguridad periódicas y disponer de sistemas avanzados, como un SOC como Servicio, para la detección y respuesta ante amenazas. Con el panorama de amenazas cibernéticas en constante evolución, es más crucial que nunca anticiparse a los posibles atacantes y prepararse adecuadamente para enfrentar estos desafíos.

Si tu empresa utiliza Office 365, es crucial que tomes medidas proactivas para proteger tus datos y sistemas. Considera revisar tu configuración de seguridad, actualizar tus protocolos y entrenar a tu equipo en prácticas de ciberseguridad. Implementa backups de correos electrónicos con soluciones de Backup as a Service (BaaS) y refuerza la seguridad con herramientas de Análisis de Comportamiento de Usuarios y Entidades (UEBA/UBA) y gestión de eventos e información de seguridad (SIEM), integradas en nuestro SOC as a Service. No esperes a ser víctima de un ataque; actúa ahora para fortalecer tu defensa contra las amenazas de día cero.