La botnet proxy "Socks5Systemz" ha estado comprometiendo ordenadores globalmente, utilizando los cargadores de malware "PrivateLoader" y "Amadey". Actualmente, esta red incluye unos 10,000 dispositivos infectados. Este malware transforma las computadoras en servidores proxy para retransmitir tráfico malicioso, ilegal o anónimo, ofreciendo acceso a suscriptores que pagan entre $1 y $140 diarios en criptomonedas.

Un informe de expertos en ciberseguridad revela que Socks5Systemz ha estado activo desde al menos 2016, pero solo recientemente ha ganado notoriedad.

Podría interesarte leer: Origen de botnets: Variantes Mirai - HailBot, KiraiBot, CatDDoS

Socks5Systemz

Socks5Systemz se distribuye a través de los malwares PrivateLoader y Amadey, propagados por phishing, kits de explotación, anuncios maliciosos y ejecutables troyanizados en redes P2P.

Las muestras analizadas por BitSight, llamadas 'previewer.exe', inyectan el bot proxy en la memoria del anfitrión y establecen persistencia mediante un servicio de Windows llamado 'ContentDWSvc'.

La carga del bot proxy es una DLL de 32 bits y 300 KB. Emplea un algoritmo de generación de dominios (DGA) para conectarse con su servidor de comando y control (C2) y transmitir información del sistema infectado.

El C2 puede emitir comandos como:

- Inactivo: Sin acciones.

- Conectar: Establecer conexión con un servidor posterior.

- Desconectar: Interrumpir la conexión con el servidor.

- Updips: Actualizar la lista de IPs autorizadas para enviar tráfico.

- Upduris: Pendiente de implementación.

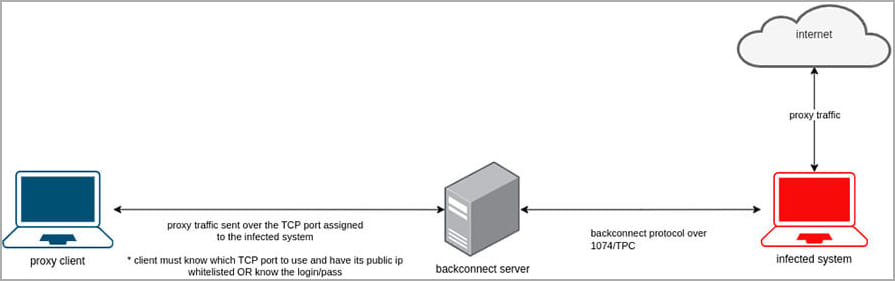

El comando "conectar" es esencial, ya que ordena al bot establecer una conexión de servidor posterior a través del puerto 1074/TCP. Una vez integrado en la infraestructura del atacante, el dispositivo infectado se convierte en un servidor proxy comercializable para otros actores de amenazas.

Al establecer conexión con el servidor de backconnect, se utilizan parámetros específicos como la dirección IP, la contraseña del proxy y la lista de puertos restringidos. Estos parámetros aseguran que únicamente los bots autorizados y con las credenciales adecuadas puedan interactuar con los servidores de control, impidiendo accesos no permitidos.

Te podría interesar leer: Entendiendo la Red Zombie: Su Impacto en la Ciberseguridad

Impacto Comercial Ilegal

BitSight identificó una amplia red de control de 53 servidores que incluyen proxies bot, backconnect y DNS, así como servidores para adquisición de direcciones, ubicados principalmente en Francia y otros países europeos como Países Bajos, Suecia y Bulgaria.

Desde inicios de octubre, se registraron 10.000 intentos de comunicación distintos mediante el puerto 1074/TCP con los servidores de backconnect detectados, sugiriendo un número igual de víctimas.

La distribución geográfica de las infecciones es variada y global, destacándose países como India, Estados Unidos, Brasil, Colombia, Sudáfrica, Argentina y Nigeria. Socks5Systemz ofrece sus servicios proxy a través de dos niveles de suscripción, "Estándar" y "VIP", pagados mediante "Cryptomus", una pasarela de pago anónima sin KYC.

Los suscriptores deben especificar la dirección IP desde donde se originará el tráfico proxy para incluirla en la lista de permitidos del bot. Los suscriptores estándar tienen limitaciones en cuanto a cantidad de subprocesos y tipo de proxy, mientras que los usuarios VIP pueden utilizar entre 100 y 5000 subprocesos y elegir entre proxies SOCKS4, SOCKS5 o HTTP.

Las botnets proxy residenciales representan un negocio rentable con un impacto considerable en la seguridad de Internet y el uso no autorizado de ancho de banda. Estos servicios se emplean frecuentemente para bots de compras y para sortear restricciones geográficas, incrementando su popularidad.

En agosto, analistas de AT&T descubrieron una vasta red proxy compuesta por más de 400,000 nodos, en la cual dispositivos Windows y macOS de usuarios desprevenidos funcionaban como nodos de salida, redirigiendo el tráfico de Internet de terceros.

Podría interesarte leer: Proxy vs VPN: Comparación para la Seguridad en la Navegación

En conclusión, Socks5Systemz es un recordatorio poderoso de los riesgos que acechan en el ciberespacio. Su capacidad para infectar a gran escala y permanecer oculto subraya la necesidad de vigilancia y educación en ciberseguridad. Usuarios y organizaciones deben tomar medidas proactivas para proteger sus sistemas y datos. A medida que las amenazas evolucionan, también debe hacerlo nuestra respuesta a ellas. Mantenerse informado, emplear prácticas de seguridad sólidas y colaborar dentro de la comunidad de ciberseguridad son pasos clave para navegar en un mundo cada vez más conectado y vulnerable.