Un grupo de hackers llamado Scattered Spider, también conocido por varios alias como Muddled Libra, UNC3944, Starfraud y Octo Tempest, continúa desconcertando a los expertos en ciberseguridad y a las fuerzas del orden federales. Este grupo ha logrado infiltrarse en redes corporativas importantes, como las de MGM Resorts y Caesars Entertainment, demostrando una audacia que ha dejado a muchos perplejos.

A pesar de las afirmaciones de que el FBI y otras agencias llevan más de seis meses conociendo las identidades de los ciberdelincuentes de Scattered Spider, el grupo sigue siendo escurridizo para el público en general. Este desafío se debe en parte a la dificultad que enfrentan las fuerzas del orden para adaptarse a la naturaleza caótica y poco estructurada de las amenazas cibernéticas modernas, según Casey Ellis, fundador de Bugcrowd. En este artículo profundizaremos en las complejidades que rodean a Scattered Spider, explorando la brecha entre el conocimiento federal y las acciones operativas.

¿Qué es Scattered Spider?

Scattered Spider, un nombre que resuena con notoriedad en el campo de la ciberseguridad, es un colectivo cibercriminal reconocido por llevar a cabo ciberataques sofisticados y multifacéticos. Aunque el origen de este grupo se encuentra envuelto en ambigüedad, su impacto es innegable, marcado por una serie de infiltraciones de alto perfil y violaciones de datos.

Lo que resulta curioso es que este grupo está compuesto por jóvenes de habla inglesa, algunos de los cuales tienen tan solo 16 años y poseen diversas habilidades. Todos ellos se encuentran activos en foros de hackers, lo que complica la identificación de las personas detrás de las acciones de Scattered Spider. Además, se ha observado que algunos de los miembros de Scattered Spider tienen vínculos aparentes con ALPHV y la capacidad de utilizar el ransomware BlackCat, lo que añade aún más confusión a la hora de determinar quién es quién.

Te podrá interesar leer: MGM Resorts atacado por Scattered Spider de BlackCat

Scattered Spider utiliza una variedad de alias, cada uno de los cuales representa diferentes aspectos o evoluciones de sus operaciones a lo largo de su breve pero activa existencia. Aunque en ocasiones estos nombres pueden dar la impresión de que se trata de grupos distintos, los consideramos como un mismo colectivo debido a las similitudes en sus TTP (Tácticas, Técnicas y Procedimientos).

Los alias que CISA reconoce como pertenecientes al mismo grupo son:

-

Scattered Spider: Este es el alias más comúnmente asociado con el grupo, junto con Scatter Swine en sus primeros días.

-

Libra Confusa: Bajo este apodo, Scattered Spider ha estado vinculado a una serie de prácticas engañosas, que incluyen el uso de sitios web falsos y tácticas de ingeniería social para manipular a las víctimas.

-

UNC3944: Este nombre se asocia a sus ataques de ransomware y violaciones de datos más agresivos. Las operaciones UNC3944 suelen involucrar estrategias complejas para infiltrarse y extraer datos valiosos de sus objetivos.

-

Starfraud: Reflejando un enfoque más orientado hacia las ganancias financieras, las operaciones de Starfraud generalmente implican fraudes con tarjetas de crédito y otras formas de estafa financiera.

Los nombres que no fueron mencionados en el informe de CISA son:

-

Octo Tempest: Conocido por su capacidad de adaptación y el uso de ransomware, Octo Tempest representa la evolución del grupo hacia formas más destructivas de ciberataques, que incluyen la implementación de ransomware y la destrucción de datos.

-

0ktapus: Este alias se destaca por sus campañas de phishing dirigidas, especialmente aquellas diseñadas para infiltrarse en redes corporativas mediante el robo de credenciales. Las operaciones de 0ktapus se caracterizan por su precisión y se centran en obtener acceso a sistemas seguros.

Además, LUCR-3 y Storm-0875 son nombres menos conocidos que también han sido asociados con el grupo. También se cree que algunos de los miembros de Scattered Spider son parte de un colectivo conocido como "Comm". En varios servidores de Discord y grupos de Telegram, potencialmente miles de personas participan en lo que se conoce vagamente como "Comm", una red ambigua que abarca a piratas informáticos, jugadores y otros participantes.

Te podrá interesar leer: Descubriendo los canales en Telegram de la Dark Web

Evolución de Scattered Spider

Las redes tejidas por Scattered Spider comenzaron a surgir en junio de 2022, pasando de ser un grupo de hackers oportunistas a un poderoso sindicato cibercriminal, lo que demuestra su capacidad de adaptación. Inicialmente, sus ataques eran rudimentarios y se centraban en el phishing y las filtraciones de datos a pequeña escala. Sin embargo, a medida que obtuvieron recursos y, posiblemente, experiencia, sus operaciones evolucionaron hacia campañas sofisticadas de múltiples niveles dirigidas a grandes corporaciones e infraestructuras críticas.

Esta evolución se caracteriza por la transición desde simples kits de phishing hasta convertirse en afiliados de proveedores de ransomware como servicio (RaaS). Según CISA, los actores de amenazas de Scattered Spider tradicionalmente se involucraban en el robo de datos con fines de extorsión y se les ha observado utilizando el ransomware BlackCat/ALPHV junto con sus tácticas, técnicas y procedimientos (TTP) estándar. Este cambio no solo amplió sus capacidades, sino también su alcance, afectando a una amplia variedad de industrias y regiones geográficas.

Las actividades de Scattered Spider no se limitan a una sola región; representan una amenaza global. Sus objetivos incluyen redes corporativas importantes, instituciones financieras e incluso agencias gubernamentales en todos los continentes. Esta presencia global destaca la necesidad de cooperación internacional en los esfuerzos de ciberseguridad para hacer frente a estas amenazas que no conocen fronteras.

Conoce más sobre: Ataque Ransomware ALPHV/BlackCat contra Tipalti: Amenaza a Clientes

Modus operandi de Scattered Spider

Las tácticas operativas de Scattered Spider no solo son diversas, sino también innovadoras, similar a un pulpo que extiende sus tentáculos hacia múltiples facetas del delito cibernético. Este grupo ha perfeccionado el arte de obtener acceso inicial, utilizando una variedad de métodos sofisticados para infiltrarse en sus objetivos.

En el corazón de su estrategia de acceso inicial se encuentra su experiencia en el phishing. Elaboran correos electrónicos y mensajes convincentes, a menudo haciéndose pasar por entidades confiables, con el fin de engañar a las víctimas para que revelen información confidencial o descarguen software malicioso. Scattered Spider inicia sus campañas enviando correos electrónicos de phishing cuidadosamente elaborados dirigidos a personas dentro de las organizaciones. Su objetivo a través de estas tácticas engañosas es recopilar credenciales, incluyendo nombres de usuario, contraseñas e información de identificación personal (PII).

Una vez que cuentan con este conjunto inicial de información, Scattered Spider procede a ampliar su conjunto de datos. En algunos casos, utilizan técnicas de ingeniería social haciéndose pasar por personal de soporte técnico, lo que les permite guiar a empleados desprevenidos para que instalen herramientas comerciales de acceso remoto, proporcionando una puerta de entrada a la red de la víctima.

Scattered Spider también explora otras vías de phishing, como el phishing móvil (smishing) y el spear phishing basado en voz, lo que demuestra su versatilidad al explotar diferentes canales de comunicación. Convencen al personal de soporte técnico de TI para que restablezca contraseñas y tokens de autenticación multifactor (MFA), obteniendo así un mayor control sobre las cuentas comprometidas.

Incluso crean dominios y establecen cuentas falsas en las redes sociales. Estos sirven como herramientas en su arsenal para llevar a cabo intentos de phishing y smishing contra organizaciones específicas. Los actores de amenazas diseñan cuidadosamente su presencia en línea para respaldar cuentas de usuarios recién creadas, contribuyendo a una red de engaño.

Una vez que obtienen acceso, comienzan a seguir los pasos de la "Cyber Kill Chain" (Cadena de Ciberataque). Scattered Spider muestra una persistencia notable en mantener el acceso a la red comprometida. Crean nuevas identidades de usuario dentro de la organización objetivo y pueden modificar los tokens MFA para adaptarse a las cambiantes medidas de seguridad. El abuso y el control de cuentas válidas se convierten en el núcleo de su enfoque, asegurando un acceso continuo a la red incluso cuando se modifican las contraseñas.

Podrá interesarte: Detección de Ataques de Ransomware con Wazuh

Ataques y Campañas Destacadas de Scattered Spider

Scattered Spider ha llevado a cabo una serie de ataques y campañas de alto perfil dirigidos a diversas empresas, industrias y países. Sus operaciones no solo han causado importantes perturbaciones, sino que también han destacado su capacidad para infiltrarse y comprometer redes altamente protegidas.

Algunos de los incidentes recientes han estado relacionados principalmente con ataques a casinos. En 2023, Scattered Spider obtuvo acceso a los sistemas internos de Caesars y MGM mediante ingeniería social. El grupo eludió las tecnologías de autenticación multifactor al obtener credenciales de inicio de sesión y contraseñas de un solo uso. Según el grupo, apuntaron a MGM después de descubrir que intentaban manipular máquinas tragamonedas a su favor.

- Ciberataque a MGM Resorts: Uno de los ataques más notorios atribuidos a Scattered Spider fue el ciberataque a MGM Resorts. Este incidente resultó en una significativa filtración de datos, comprometiendo la información personal de millones de huéspedes.

- Violación de la Seguridad de Caesars Entertainment: Otro ataque de gran envergadura afectó a Caesars Entertainment. Este incidente demostró la capacidad de Scattered Spider para penetrar las defensas de empresas hoteleras a gran escala. La firma de abogados Schubert Jonkheer & Kolbe LLP, que investiga este incidente, advirtió a los clientes de Caesars sobre el riesgo de una violación de datos, destacando que se vieron comprometidos más de 65 millones de registros de información personal de miembros del programa de recompensas.

- Empresas de Telecomunicaciones y Procesamiento de Negocios (BPO): Desde junio de 2022, Scattered Spider ha dirigido sus ataques hacia empresas de telecomunicaciones y BPO. El grupo ha implementado métodos para mantener su presencia y ha deshecho las contramedidas aplicadas para recuperar el acceso a las redes comprometidas. Estos ataques se han centrado principalmente en la filtración de datos y el espionaje.

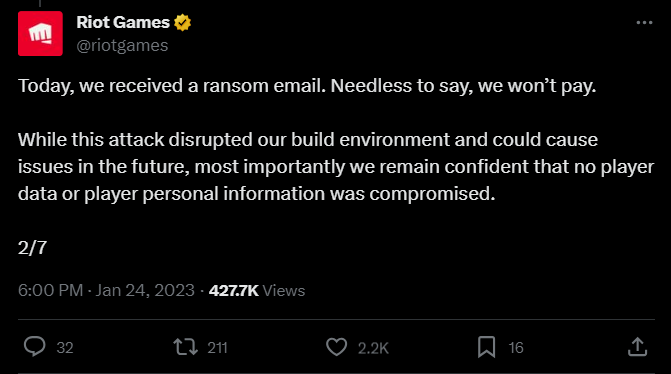

- Chantaje a Riot Games: Scattered Spider comprometió a Riot Games mediante un ataque de ingeniería social y obtuvo acceso al código fuente de juegos como League of Legends y Teamfight Tactics. El grupo exigió un rescate de 10 millones de dólares, pero Riot Games se negó a pagar y lo hizo público a través de un hilo de Twitter.

Te podrá interesar: Evita el Pago de Ransomware: Riesgos del Rescate

Conclusión

Scattered Spider es un recordatorio de la naturaleza dinámica y siempre cambiante de la ciberseguridad. Mientras el panorama de amenazas continúa evolucionando, también deben hacerlo nuestras estrategias para combatirlas. La concienciación, la educación y la innovación constante son clave para mantenernos un paso adelante de los actores maliciosos y proteger nuestra información y sistemas en este mundo digital interconectado.