En operaciones de ciberseguridad ofensiva, los equipos rojos y los pentesters tienen una misión clara: pensar como un atacante real para encontrar esas grietas en la seguridad que otros podrían pasar por alto. Una vez que logran colarse en un sistema, comienza una de las etapas más importantes (y emocionantes): buscar información sensible. Hablamos de credenciales, documentos confidenciales, configuraciones críticas... en resumen, cualquier dato que pueda darle al atacante una ventaja.

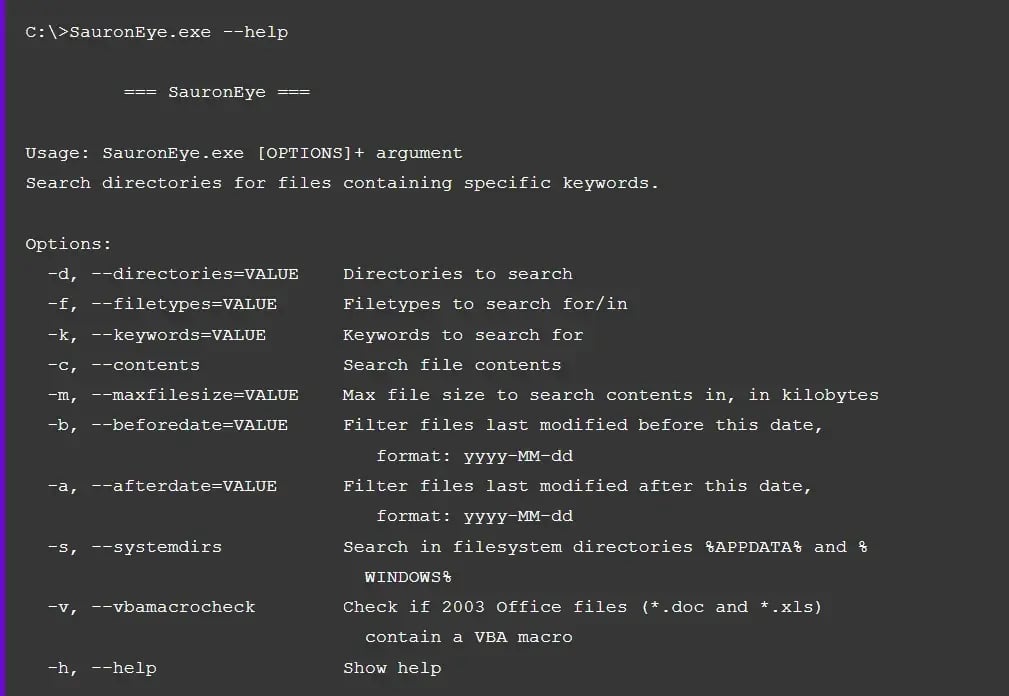

Ahí es donde entra SauronEye, una herramienta que, literalmente, hace magia. Diseñada para buscar palabras clave en archivos de forma rápida y súper eficiente, SauronEye te permite encontrar oro puro en cuestión de minutos. Es como tu compañero perfecto para la fase de post-explotación: rápido, preciso y listo para ayudarte a sacar el máximo provecho del acceso que conseguiste.

¿Qué es SauronEye?

¿Te imaginas tener una herramienta que pueda buscar cualquier palabra o frase en miles de archivos al mismo tiempo? Bueno, eso es exactamente lo que hace SauronEye. Es como tu lupa personal para rastrear información específica en sistemas llenos de carpetas y documentos. Pero aquí está el truco: no solo busca nombres de archivos, también puede meterse dentro del contenido de esos archivos y encontrar justo lo que necesitas.

Lo mejor de todo es que funciona con prácticamente cualquier formato: PDFs, documentos de Word, hojas de Excel, archivos de texto, ¡lo que se te ocurra! Así que, si necesitas buscar cosas como "password", "credenciales" o "confidencial", SauronEye las encontrará por ti, aunque estén escondidas en la página 72 de un PDF con un nombre tan poco obvio como "Reporte_Financiero_2008.pdf". ¿Genial, no?

Lo que hace a SauronEye tan increíble

Aquí tienes algunas de las cosas que SauronEye puede hacer, y sí, son tan geniales como suenan:

- Buscar en varias unidades (incluso de red): No importa si los archivos están en tu disco local o en un servidor remoto, SauronEye los rastrea.

- Leer el contenido de los archivos: No solo mira nombres de archivos, también se mete dentro para buscar justo lo que necesitas.

- Soporte para Microsoft Office: Puede buscar en documentos de Word (.doc, .docx) y hojas de Excel (.xls, .xlsx).

- Caza de macros VBA: Si necesitas detectar macros (sí, esas peligrosas) en versiones antiguas de archivos de Office como .doc y .xls, SauronEye también lo hace.

- Multitarea con potencia: Usa subprocesos múltiples para buscar en varias unidades al mismo tiempo, y lo hace rápido.

- Soporte para expresiones regulares: ¿Búsquedas más avanzadas? Sin problema, puedes usar expresiones regulares para encontrar exactamente lo que buscas.

- Compatible con Cobalt Strike: Si usas herramientas como Cobalt Strike, SauronEye se integra perfectamente.

Y sí, también es muy rápido. Por ejemplo:

- Puede buscar en 50,000 archivos, sumando 1.3 TB de datos en una unidad de red, en menos de un minuto (usando filtros realistas).

- ¿En un SSD SATA básico? Escanea toda la unidad C:\ en unos 15 segundos.

Es decir, si la velocidad y la eficiencia tuvieran un hijo, sería SauronEye.

¿Por qué los equipos rojos aman SauronEye?

Si alguna vez has trabajado en una simulación de ataque como parte de un equipo rojo, sabes que encontrar datos útiles es como jugar un videojuego: "lootear" el sistema objetivo es donde realmente empieza la diversión. Pero, claro, nadie quiere abrir manualmente miles de archivos para buscar algo importante. Es un proceso lento, tedioso y francamente inútil cuando tienes herramientas como SauronEye que hacen todo esto por ti en cuestión de segundos.

Aquí tienes algunas razones por las que los equipos rojos adoran SauronEye:

1. Porque te ahorra tiempo: En una operación de pentesting, el tiempo lo es todo. Entre ejecutar exploits, evadir detección y moverte lateralmente por la red, no tienes horas para explorar manualmente cada archivo. SauronEye es como tu asistente personal: le das unas palabras clave, le indicas dónde buscar y ¡bam! Te entrega todo lo que necesitas en un bonito listado.

2. Porque encuentra cosas que a veces no deberías encontrar: Una de las razones por las que SauronEye es tan valioso es que las organizaciones suelen ser desordenadas con su información sensible. Es mucho más común de lo que imaginas encontrar contraseñas guardadas en archivos de texto plano, tokens de API en scripts, o incluso documentos llamados "Contraseña_servidores.docx". SauronEye te ayuda a exponer (y reportar, si estás trabajando éticamente) esas malas prácticas.

3. Porque funciona en todo tipo de archivos: PDFs, Excel, Word, TXT… tú nómbralo, y SauronEye lo buscará. Esto es especialmente útil porque, en la vida real, los datos sensibles no están siempre en un archivo obvio. A veces, un documento de 100 páginas tiene una clave SSH en la página 85. No hay problema: SauronEye lo detectará.

4. Porque es portable y fácil de usar: No necesitas un curso de especialización para usar SauronEye. Lo descargas, lo configuras con un par de comandos básicos y listo. Además, funciona tanto en Windows como en Linux, así que no importa cuál sea tu entorno, siempre está listo para ayudarte.

Te podrá interesar leer: Pentesting vs Análisis de Vulnerabilidades

Ejemplos de Uso

Busca en varios directorios, incluyendo unidades de red:

Busca rutas y compartimentos que contengan espacios:

Por defecto, SauronEye no revisa carpetas como %WINDIR% o %APPDATA%, pero si necesitas buscar en directorios del sistema, como Program Files, solo tienes que añadir la opción --systemdirs para habilitarlo.

Un detalle técnico importante: SauronEye funciona únicamente con .NET 4.7.2 o superior. Así que asegúrate de tener esa versión instalada antes de ejecutarlo.

Podría interesarte leer: Hacking Ético: 7 Herramientas Imprescindibles para Profesionales

Algunos consejos prácticos para usar SauronEye

- Elige bien tus palabras clave: Cuanto más precisas sean, mejor será el resultado. Por ejemplo, en lugar de solo buscar "password", también intenta cosas como "credenciales", "clave", "admin".

- No busques solo contraseñas: A veces, un archivo de configuración con variables de entorno (como

.env) puede contener información igual de valiosa. - Cuidado con el volumen: Si estás buscando en un servidor con millones de archivos, puede que necesites algo de paciencia. Filtrar por directorios relevantes te ahorrará tiempo.

Conclusión

En el trabajo de un equipo rojo, herramientas como SauronEye se convierten en grandes aliadas. Cuando necesitas buscar información sensible o detectar malas prácticas en el manejo de datos, esta herramienta hace el trabajo pesado por ti: rápido, eficiente y sin complicaciones.

Por supuesto, lo importante aquí es usarla con propósito y ética. Al final, el objetivo no es solo encontrar vulnerabilidades, sino ayudar a las organizaciones a fortalecer su seguridad y a proteger lo que realmente importa.