México está enfrentando una ola de ciberataques como nunca antes. En lo que va de 2024, se ha convertido en el segundo país más afectado en toda América Latina, solo por detrás de Perú. Cada vez más personas y empresas están conectadas, pero eso también significa que hay más puertas abiertas para los ciberdelincuentes. Y no hablamos solo de grandes corporaciones: cualquier persona con un smartphone o una computadora puede ser víctima. El pasado 18 de septiembre, la empresa de ciberseguridad ESET dio a conocer cuáles son las ciberamenazas más comunes en Latinoamérica, una región que sigue siendo fuertemente afectada por el crimen cibernético.

¿Por qué América Latina es un blanco atractivo para los ciberataques?

América Latina ha sido un objetivo constante de ataques cibernéticos debido a una combinación de factores, tales como:

- Crecimiento acelerado en el uso de internet: La digitalización ha avanzado a pasos agigantados en la región, lo que ha llevado a más personas y empresas a conectarse a internet sin necesariamente contar con las medidas de seguridad adecuadas.

- Infraestructura de ciberseguridad deficiente: Muchas organizaciones aún no invierten lo suficiente en ciberseguridad, lo que deja brechas vulnerables a ataques.

- Uso elevado de software pirata: El uso de software sin licencia en algunos países de la región facilita la instalación de malware, ya que estos programas suelen venir con código malicioso.

Conoce más sobre: Costo de Inacción en Ciberseguridad

Los 5 Países con más Amenazas Cibernéticas en Latinoamérica

Un reciente análisis reveló los cinco países de Latinoamérica con más amenazas cibernéticas detectadas durante los primeros seis meses de 2024, según datos recopilados en ese período.

- Perú

- México

- Ecuador

- Brasil

- Argentina

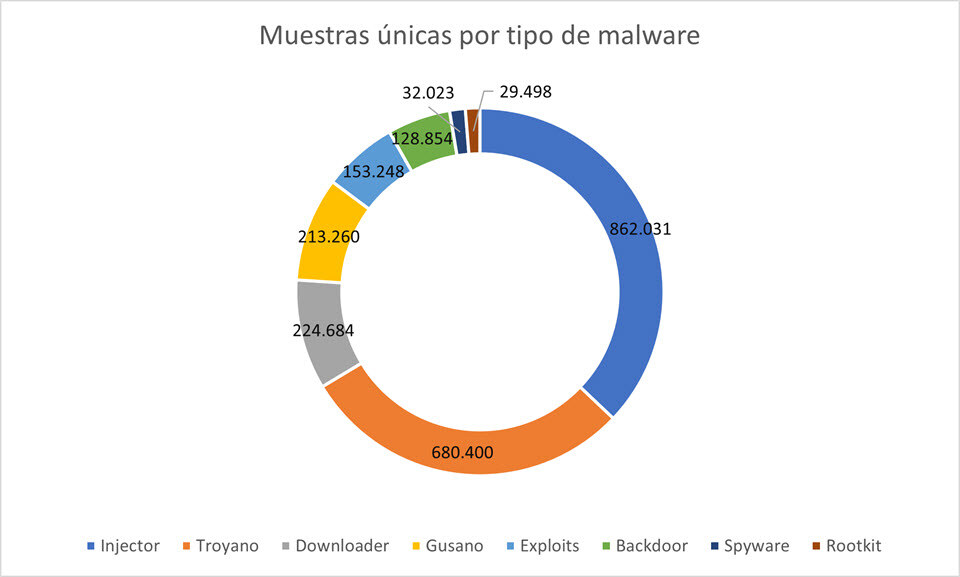

Durante la primera mitad de 2024, el malware en la región alcanzó un promedio de 2.6 millones de muestras únicas. Entre estas amenazas se incluyen inyectores, troyanos, downloaders, gusanos, exploits, backdoors, spyware, rootkits y droppers.

A pesar de que el phishing lleva más de 20 años siendo una de las técnicas de engaño más utilizadas, sigue causando un gran impacto en la ciberseguridad. Los datos recientes muestran casi 2 millones de muestras únicas detectadas en toda la región, desde México hasta Argentina. En concreto, durante este primer semestre se identificaron 1,874,913 de estas amenazas.

Podría interesarte leer: Rootkits en Seguridad Informática: ¿Qué son?

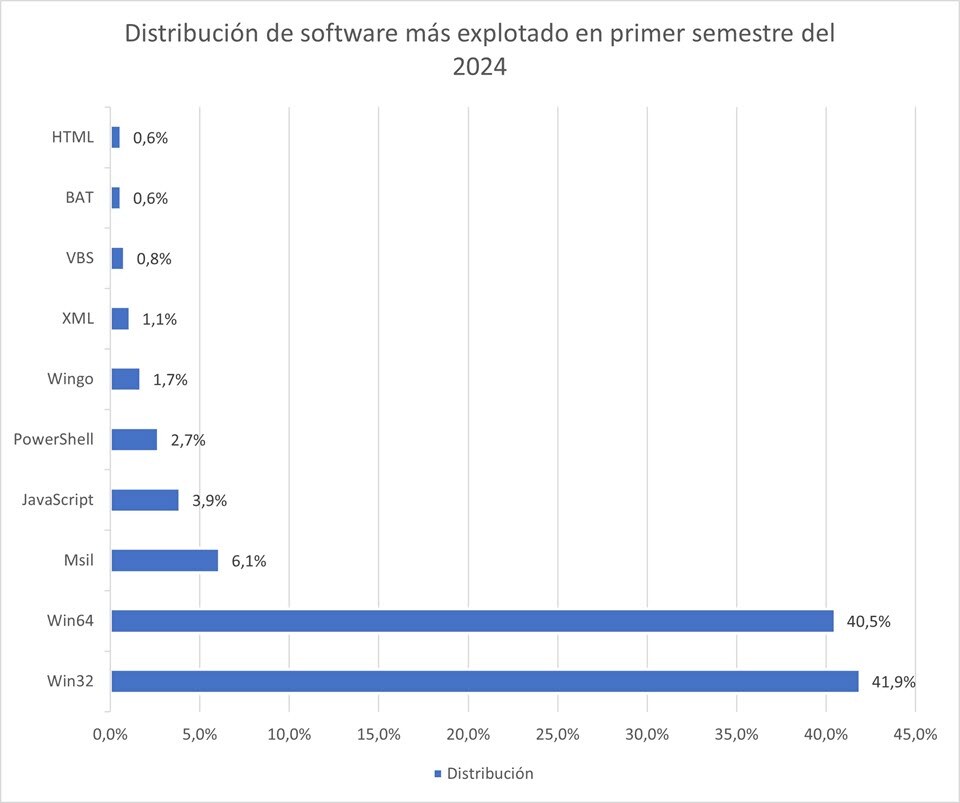

Software más Vulnerable a Ataques

Windows sigue siendo el sistema operativo más explotado por los ciberdelincuentes, en sus diversas versiones y arquitecturas, incluso aquellas que ya no cuentan con soporte oficial del fabricante. Aunque Windows lidera la lista de software más atacado, no es el único objetivo de estos criminales; otros programas también están en la mira.

Conoce más sobre: Ley de Ciberseguridad en México: Conócela

Principales Familias de Malware Detectadas en el Primer Semestre de 2024

Durante los primeros seis meses de 2024, se ha observado un aumento considerable en las detecciones de malware en la región. Entre los códigos maliciosos más comunes destaca el "injector", un tipo de malware que se inserta en procesos legítimos del sistema con el objetivo de ejecutar acciones maliciosas. Estos inyectores son utilizados para descargar otros tipos de malware, espiar las actividades de los usuarios y en algunos casos, tomar el control remoto del equipo afectado.

El segundo lugar lo ocupa el troyano "Kryptik", que se propaga a través de archivos adjuntos maliciosos en correos electrónicos, software pirata y falsas actualizaciones. Este troyano está diseñado principalmente para robar información financiera y personal de las víctimas, además de convertir el dispositivo infectado en parte de una botnet para futuros ataques.

En el tercer puesto encontramos al gusano "Expiro", que ataca principalmente a sistemas Windows. Este malware, además de robar información, utiliza los recursos del equipo infectado para generar ataques de denegación de servicio (DoS) y ampliar la botnet a la que pertenece.

Vulnerabilidades Más Explotadas en el Primer Semestre de 2024

A lo largo de este período, también se identificaron varias vulnerabilidades que siguen siendo explotadas, algunas de ellas descubiertas hace más de una década:

-

Win/Exploit.CVE-2012-0143: Esta vulnerabilidad en Microsoft Excel permite la ejecución remota de código arbitrario. Aunque fue descubierta en 2012, sigue siendo aprovechada en ataques en toda Latinoamérica.

-

Win/Exploit.CVE-2012-0159: Un fallo en Microsoft Windows que también permite el acceso remoto sin autenticación. A pesar de haber sido utilizado en campañas de ransomware emblemáticas como "Petya" y "NotPetya", sigue activo en ataques recientes.

-

JS/Exploit.CVE-2021-26855: Detectada en 2021, esta vulnerabilidad en Internet Explorer permite a los atacantes obtener acceso remoto sin autenticación, y ha sido usada en varias campañas maliciosas en la región.

-

Win/Exploit.CVE-2017-11882: Vulnerabilidad en Microsoft Office descubierta en 2017, aún es utilizada para acceder remotamente a sistemas vulnerables. Se ha observado actividad de este exploit en países como Argentina, Colombia, Chile y México.

-

Win/Exploit.CVE-2016-3316: Este exploit afecta a Microsoft Office y permite la ejecución de código arbitrario con permisos de administrador, lo que le otorga a los atacantes control total del sistema afectado.

Conclusión

El primer semestre de 2024 ha dejado claro que, aunque muchas de las amenazas cibernéticas utilizan técnicas conocidas y vulnerabilidades antiguas, siguen causando un impacto significativo. Esto destaca la necesidad urgente de que las empresas adopten políticas de seguridad robustas, que incluyan la capacitación continua de sus trabajadores en temas de ciberseguridad. Además, es fundamental mantener los sistemas actualizados con los últimos parches para evitar que vulnerabilidades de años pasados sigan siendo explotadas.

Aquí es donde el SOC de TecnetOne puede hacer la gran diferencia. Nuestro SOC ofrece monitoreo continuo y respuesta rápida ante cualquier incidente, ayudando a las empresas a detectar y neutralizar amenazas antes de que causen daños graves. Con el uso de tecnología avanzada e inteligencia artificial, nuestro SOC brinda tranquilidad, permitiendo que las empresas se enfoquen en su trabajo diario sin preocuparse por los riesgos cibernéticos. Incorporar un SOC en tu estrategia de ciberseguridad es una forma confiable de asegurarte de que siempre estás protegido frente a posibles amenazas.