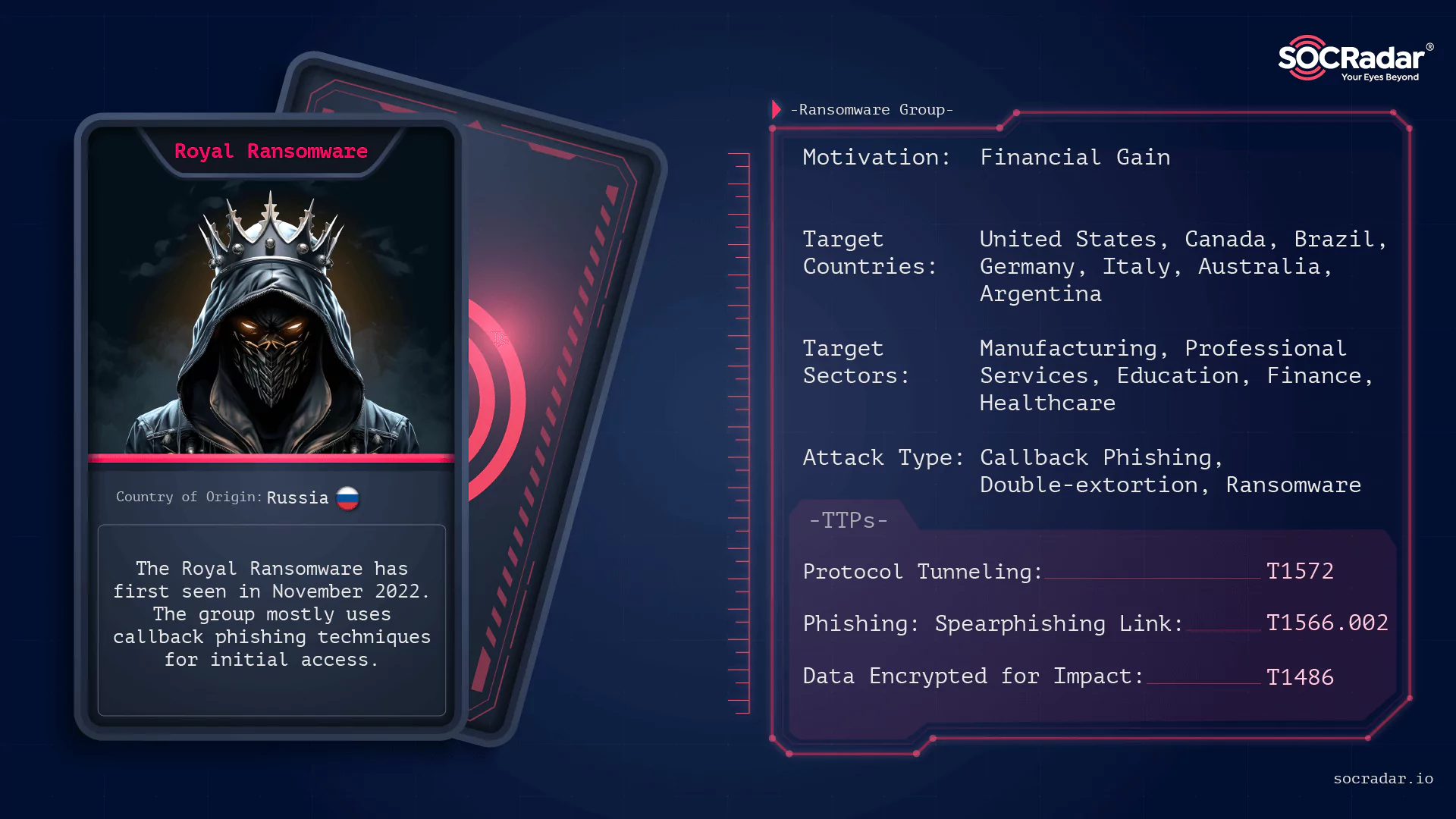

La ciberseguridad se ha convertido en un tema de preocupación primordial para individuos y organizaciones por igual. Una de las amenazas más alarmantes en este campo es el ransomware, un tipo de malware que cifra los archivos de los usuarios y exige un rescate para su liberación. Recientemente, un informe reveló cómo el ransomware "Royal" ha afectado a 350 víctimas, solicitando un total de 27.5 millones de dólares en rescates.

El FBI y la CISA informaron recientemente en un aviso conjunto que la banda de ransomware Royal ha comprometido las redes de al menos 350 entidades globales desde septiembre de 2022. Este aviso, una actualización del emitido originalmente en marzo y enriquecido con nuevos hallazgos de las investigaciones del FBI, también destaca que la operación de ransomware está relacionada con demandas de rescate que ascienden a más de 275 millones de dólares.

"Desde septiembre de 2022, Royal ha atacado a más de 350 víctimas alrededor del mundo, con solicitudes de rescate superiores a los 275 millones de dólares", indica el documento. Royal ejecuta tácticas de exfiltración y extorsión de datos antes de cifrarlos, amenazando con publicar la información en sitios de filtraciones si no se cumple con el pago del rescate. Los correos electrónicos de phishing son uno de los métodos más efectivos que utiliza Royal para el acceso inicial a las redes.

En marzo, el FBI y la CISA ofrecieron por primera vez indicadores de compromiso y una lista de tácticas, técnicas y procedimientos (TTP) para asistir a los defensores en la detección y bloqueo de intentos de despliegue del ransomware Royal en sus redes. Este aviso conjunto se dio a conocer tras el informe del equipo de seguridad del Departamento de Salud y Servicios Humanos (HHS) de EE. UU. en diciembre de 2022, que identificó a la operación de ransomware detrás de varios ataques a organizaciones de salud en el país.

Podría interesarte leer: Semana del Ransomware Octubre 2023

Cambio de Marca de Royal a BlackSuit

La reciente actualización de un aviso de seguridad indica que Royal podría estar considerando un cambio de marca o desarrollando una variante, evidenciado por el ransomware BlackSuit, que muestra varias similitudes en su código con Royal. Se había anticipado que Royal cambiaría su nombre en mayo, coincidiendo con el surgimiento de BlackSuit. Sin embargo, este cambio no se materializó en ese momento.

En junio, se reportó que Royal estaba probando un nuevo cifrador BlackSuit, con muchas características comunes al cifrador usual de Royal. Yelisey Bohuslavskiy, socia y jefa de investigación y desarrollo de RedSense, comentó en ese entonces que la prueba de BlackSuit por parte de Royal no fue exitosa. A pesar de esto, Royal finalmente adoptó el nombre de BlackSuit y se reestructuró en una operación más centralizada, similar a su modelo anterior cuando eran parte de Conti como Equipo 2 (Conti2).

El investigador señaló que la estructura actual del grupo contrasta con su modo de operación a principios de 2023, cuando Royal utilizaba un modelo descentralizado, funcionando como un conglomerado de equipos pequeños en lugar de un sindicato jerárquico.

Te podrá interesar leer: Detección de Ataques de Ransomware con Wazuh

Relación con la Banda de Ciberdelincuentes Conti

Royal Ransomware es una operación privada llevada a cabo por actores de amenazas altamente capacitados, anteriormente asociados con la notoria banda de ciberdelincuentes Conti. Tras separarse de Conti, adoptaron inicialmente el nombre Quantum ransomware, antes de cambiarlo a Royal.

Detectados por primera vez en enero de 2022, sus actos malintencionados han aumentado en intensidad desde septiembre de ese año. Inicialmente, Royal utilizó cifradores de otras operaciones como ALPHV/BlackCat, probablemente para evitar llamar la atención, pero luego comenzaron a implementar sus propias herramientas.

Su primer cifrador, Zeon, producía notas de rescate similares a las de Conti. Posteriormente, adoptaron el cifrador Royal tras un cambio de nombre en septiembre de 2022. Más recientemente, han actualizado su malware para atacar dispositivos Linux, enfocándose en máquinas virtuales VMware ESXi.

Generalmente, Royal se infiltra en redes explotando vulnerabilidades en dispositivos de acceso público, pero también son conocidos por sus ataques de phishing con devolución de llamada. En estos ataques, las víctimas que llaman a los números proporcionados en correos electrónicos engañosos son manipuladas para instalar software de acceso remoto, lo que permite a los atacantes acceder a la red.

El modus operandi de Royal implica cifrar sistemas empresariales y demandar rescates significativos, que oscilan entre 250.000 dólares y decenas de millones por ataque.

¿Qué impacto tiene el ransomware Royal?

El ransomware Royal ha causado graves daños a sus víctimas, que incluyen empresas, hospitales, escuelas, gobiernos y organizaciones sin fines de lucro de más de 40 países. Algunos ejemplos de los efectos del ransomware Royal son:

- En abril de 2023, el ransomware Royal atacó a la empresa de software Acme, que proporciona soluciones de gestión de proyectos a más de 10.000 clientes en todo el mundo. El grupo cifró los servidores de la empresa y le exigió 3 millones de dólares en bitcoins por el descifrado. La empresa no pudo acceder a sus datos ni a los de sus clientes durante varios días, lo que le supuso pérdidas económicas y de reputación.

- En mayo de 2023, el ransomware Royal infectó a la red de salud HealthNet, que opera más de 100 hospitales y clínicas en Estados Unidos. El grupo cifró los sistemas informáticos de la red y le pidió 10 millones de dólares en bitcoins por el descifrado. La red tuvo que suspender algunos servicios médicos y derivar a los pacientes a otros centros, lo que afectó a la calidad y la seguridad de la atención sanitaria.

- En junio de 2023, el ransomware Royal afectó al gobierno de la ciudad de Springfield, en el estado de Illinois. El grupo cifró los archivos de varias dependencias municipales, como el ayuntamiento, la policía, los bomberos, el transporte público, etc., y le solicitó 2 millones de dólares en bitcoins por el descifrado. El gobierno tuvo que declarar el estado de emergencia y recurrir a sistemas alternativos para mantener los servicios esenciales a la ciudadanía.

¿Cómo protegerse del ransomware Royal?

Para evitar ser víctima del ransomware Royal, se recomienda seguir una serie de buenas prácticas de seguridad informática, tales como:

- Mantener el sistema operativo y las aplicaciones actualizados con los últimos parches de seguridad, para prevenir la explotación de vulnerabilidades.

- Instalar y activar un software antivirus y un firewall, para detectar y bloquear el malware y los intentos de intrusión.

- Realizar copias de seguridad periódicas de los datos importantes, tanto en dispositivos externos como en la nube, para poder restaurarlos en caso de cifrado.

- Evitar abrir archivos adjuntos o enlaces sospechosos en los correos electrónicos, y verificar la identidad y la veracidad de los remitentes, para no caer en el phishing.

- Educar y concienciar a los usuarios sobre los riesgos y las señales del ransomware, y establecer políticas y protocolos de seguridad, para prevenir y responder a los incidentes.

Te podría interesar leer: Concientización: Esencial en la Ciberseguridad de tu Empresa

En caso de sufrir un ataque de ransomware Royal, se aconseja:

- Desconectar el equipo infectado de la red y de Internet, para evitar que el malware se propague a otros dispositivos.

- No pagar el rescate al grupo, ya que no hay garantía de que cumpla con su promesa de descifrar los archivos y eliminar los datos robados, y además se financia su actividad criminal.

- Reportar el incidente a las autoridades competentes, como el FBI o la policía, para colaborar con la investigación y el enjuiciamiento del grupo.

- Buscar ayuda profesional de expertos en seguridad informática, como TecnetOne, para intentar recuperar los datos y restaurar el sistema.

El ransomware Royal es un grupo de ciberdelincuentes que ha atacado a cientos de víctimas en todo el mundo, exigiéndoles millones de dólares en rescates por el descifrado de sus archivos y la eliminación de sus datos robados. El ransomware Royal representa una grave amenaza para la seguridad informática, ya que puede causar daños económicos, operativos y reputacionales a sus víctimas, así como poner en riesgo la vida y la privacidad de las personas.

Para protegerse del ransomware Royal, se debe seguir una serie de medidas de prevención, detección y respuesta, que incluyen mantener el sistema actualizado, realizar copias de seguridad, evitar el phishing, no pagar el rescate y reportar el incidente. De esta manera, se puede reducir el impacto del ransomware Royal y contribuir a combatir este tipo de ciberataques.