Wazuh es una plataforma de seguridad de código abierto que unifica capacidades de XDR (detección y respuesta extendida) y SIEM (gestión de información y eventos de seguridad) en una sola herramienta. Permite a los equipos de TI monitorear endpoints, detectar amenazas, responder a incidentes y cumplir con marcos regulatorios desde una consola centralizada, sin costos de licenciamiento.

Para un CTO, CISO o gerente de infraestructura que necesita visibilidad sobre lo que ocurre en sus servidores, estaciones de trabajo y entornos cloud, Wazuh resuelve un problema concreto: concentrar la información de seguridad de toda la organización en un solo lugar, con capacidad de respuesta automática.

En esta guía actualizada a 2026 explicamos cómo funciona Wazuh, cuáles son sus componentes, qué casos de uso resuelve y por qué es una de las plataformas más adoptadas en América Latina para operaciones de seguridad.

- 01 ¿Qué es Wazuh y para qué sirve?

- 02 Arquitectura de Wazuh

- 03 Funciones principales de Wazuh

- 04 Wazuh para cumplimiento normativo

- 05 Casos de uso de Wazuh en entornos empresariales

- 06 Wazuh vs. plataformas comerciales de seguridad

- 07 Versiones recientes de Wazuh

- 08 Preguntas frecuentes sobre Wazuh

¿Qué es Wazuh y para qué sirve?

Wazuh es una plataforma open source que nació como un fork de OSSEC en 2015 y ha evolucionado hasta convertirse en una de las herramientas de seguridad más completas del ecosistema de código abierto. Su propósito es ofrecer a las organizaciones una solución unificada que cubra detección de intrusos, análisis de logs, monitoreo de integridad de archivos, evaluación de configuraciones y respuesta automatizada a incidentes.

Lo que diferencia a Wazuh de otras plataformas comerciales es su modelo de licenciamiento: es completamente gratuito. Esto no significa que sea limitado. Según datos de Wazuh Inc., la plataforma protege más de 10 millones de endpoints en todo el mundo, con despliegues en sectores como banca, salud, gobierno y telecomunicaciones.

Wazuh combina dos funciones que tradicionalmente requerían herramientas separadas:

-

XDR (Extended Detection and Response): recopila datos de múltiples fuentes (endpoints, red, cloud) y los correlaciona para detectar amenazas complejas que una sola fuente no revelaría.

-

SIEM (Security Information and Event Management): centraliza logs y eventos de seguridad, los indexa, y permite búsquedas avanzadas, alertas en tiempo real y generación de reportes para auditoría.

Para empresas en México, Colombia y Chile que operan con presupuestos de seguridad limitados pero necesitan cumplir con marcos como ISO 27001, PCI DSS o la LFPDPPP, Wazuh representa una alternativa viable frente a soluciones comerciales que pueden costar decenas de miles de dólares anuales.

Arquitectura de Wazuh: cómo está compuesto

Entender la arquitectura de Wazuh es clave para dimensionar su despliegue correctamente. La plataforma se compone de tres elementos principales que trabajan en conjunto.

Agente de Wazuh

El agente es un programa ligero que se instala en cada dispositivo que se desea monitorear: servidores Linux o Windows, estaciones de trabajo, máquinas virtuales o contenedores. El agente recopila eventos del sistema operativo, logs de aplicaciones, cambios en archivos y configuraciones de seguridad, y envía todo al servidor central para su análisis.

En la versión 4.14.0 (publicada en 2026), los agentes soportan recarga en caliente (hot reloading), lo que permite actualizar su configuración sin reiniciar el servicio. Esto reduce las ventanas de interrupción en ambientes productivos.

Servidor de Wazuh (Manager)

El Manager es el cerebro de la plataforma. Recibe los datos de todos los agentes, los procesa contra un conjunto de reglas y decodificadores, y genera alertas cuando detecta actividad sospechosa. También ejecuta respuestas activas, como bloquear una dirección IP o detener un proceso comprometido.

El Manager almacena las reglas de detección (más de 3,000 predefinidas), gestiona la configuración de los agentes de forma centralizada y expone una API REST para integraciones con herramientas de terceros.

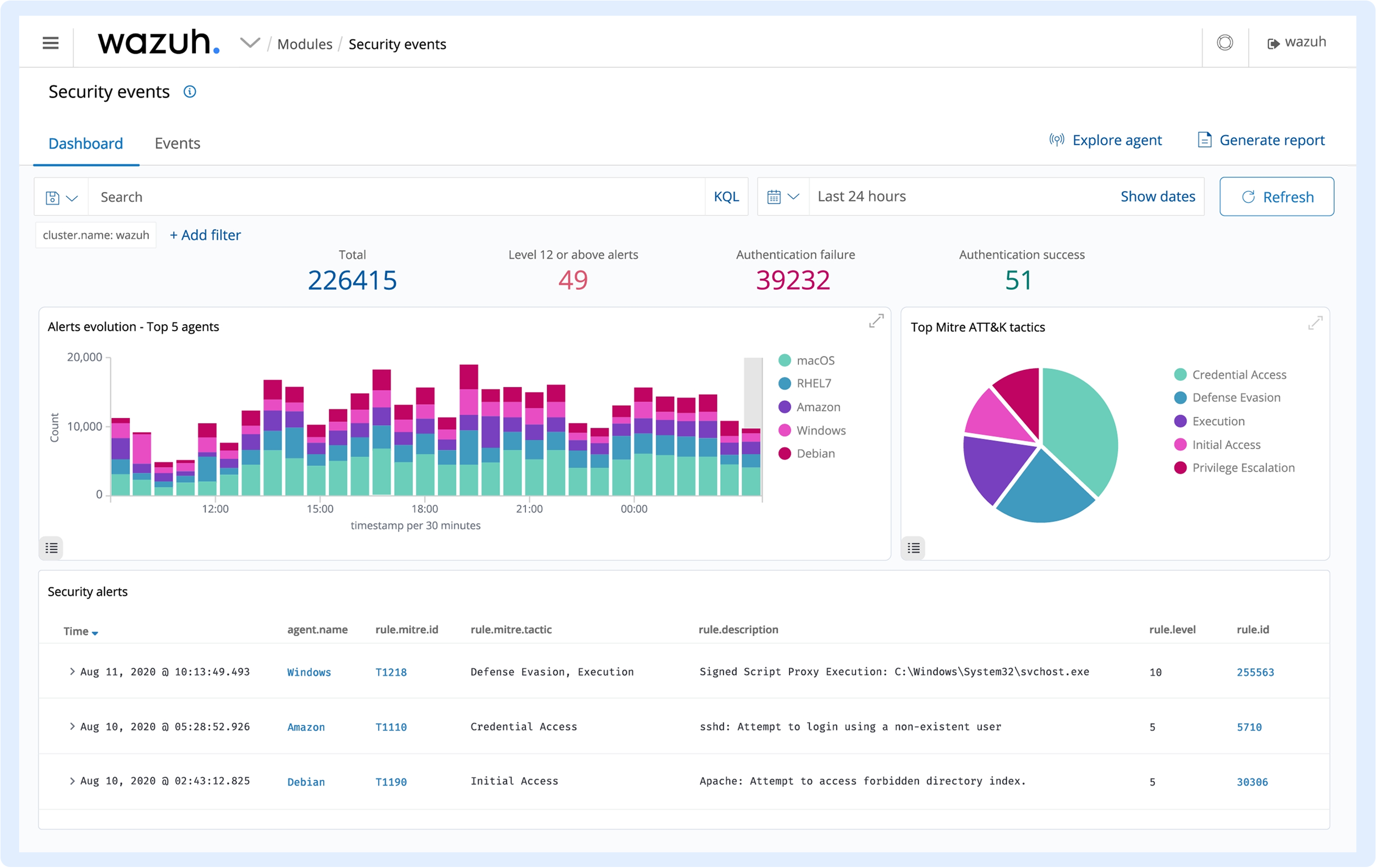

Indexador y dashboard

Wazuh utiliza un indexador basado en OpenSearch (fork de Elasticsearch) para almacenar y buscar eventos. El dashboard web permite visualizar alertas, explorar logs, crear paneles personalizados y generar reportes de cumplimiento. Desde la versión 4.14.0, el dashboard incluye inventarios de endpoints ampliados con extensiones de navegador, servicios activos y usuarios del sistema.

Funciones principales de Wazuh

Detección de amenazas e intrusos

Wazuh analiza los eventos recopilados por los agentes y los compara contra reglas de detección que identifican patrones maliciosos. Puede detectar intentos de fuerza bruta, escalaciones de privilegios, movimientos laterales y técnicas como ataques Living off the Land (LOTL), donde los atacantes usan herramientas legítimas del sistema para evitar ser detectados.

Las reglas son personalizables. Puedes crear reglas propias para cubrir aplicaciones internas o escenarios específicos de tu industria. Esto es particularmente útil en sectores como el financiero, donde los patrones de ataque tienen características particulares.

Monitoreo de integridad de archivos (FIM)

El módulo FIM (File Integrity Monitoring) vigila cambios en archivos y directorios críticos del sistema. Si alguien modifica un archivo de configuración, altera un binario del sistema o manipula logs, Wazuh genera una alerta inmediata.

Desde la versión 4.12.0, FIM soporta eBPF (Extended Berkeley Packet Filter) en Linux, lo que permite detección en tiempo real directamente desde el kernel del sistema operativo, con información de qué usuario y qué proceso realizó cada cambio.

Evaluación de configuraciones de seguridad (SCA)

Wazuh incluye un módulo de SCA (Security Configuration Assessment) que evalúa si los sistemas cumplen con las mejores prácticas de seguridad definidas por los benchmarks del CIS (Center for Internet Security). Esto permite identificar configuraciones inseguras, como servicios innecesarios habilitados, permisos excesivos o políticas de contraseñas débiles.

Análisis de vulnerabilidades

Wazuh compara el inventario de software de cada endpoint contra bases de datos de vulnerabilidades conocidas (CVEs). El servicio Wazuh CTI (Cyber Threat Intelligence), lanzado oficialmente en 2025, agrega datos de proveedores como Microsoft, Red Hat, Canonical y la NVD (National Vulnerability Database), normalizándolos en formato estándar para que los equipos de seguridad puedan priorizar parches con contexto real de explotabilidad.

Respuesta activa y automatización

Cuando Wazuh detecta una amenaza, puede ejecutar acciones automáticas predefinidas: bloquear una IP en el firewall, desconectar una sesión, detener un proceso o ejecutar un script personalizado. Estas acciones se configuran como active responses y permiten contener incidentes en segundos, sin intervención humana.

Para equipos que operan con recursos limitados o que no tienen un SOC dedicado las 24 horas, esta capacidad de automatización es crítica para reducir el tiempo entre detección y contención.

Wazuh para cumplimiento normativo

Una de las razones por las que Wazuh ha ganado adopción en América Latina es su capacidad nativa para mapear eventos de seguridad contra marcos regulatorios. La plataforma incluye dashboards y reglas preconfiguradas para:

-

PCI DSS: controles de acceso, monitoreo de integridad, protección de datos de tarjetahabientes.

-

ISO 27001: gestión de riesgos, control de acceso, monitoreo continuo.

-

NIST 800-53: controles de seguridad para sistemas de información federales, adoptado como referencia en México y Colombia.

-

GDPR / LFPDPPP: protección de datos personales, detección de exposición de información sensible.

-

HIPAA: seguridad de información de salud.

El dashboard de cumplimiento de Wazuh muestra el estado de cada control en tiempo real, qué alertas están vinculadas a cada requisito y qué porcentaje de cobertura tiene la organización. Esto simplifica significativamente la preparación para auditorías de cumplimiento en LATAM.

Casos de uso de Wazuh en entornos empresariales

Wazuh como SIEM open source

Muchas empresas medianas en México adoptan Wazuh como su SIEM principal, reemplazando herramientas comerciales costosas. La combinación de recopilación de logs, correlación de eventos, alertas en tiempo real y búsqueda indexada cubre los requisitos básicos de un SIEM empresarial sin licenciamiento.

Wazuh en entornos Windows y Active Directory

Wazuh se integra con entornos Windows y Microsoft Entra ID (antes Active Directory) para monitorear eventos de autenticación, cambios en políticas de grupo, modificaciones de cuentas privilegiadas y actividad sospechosa en controladores de dominio.

Wazuh en la nube

La plataforma soporta despliegues en Azure, AWS y Google Cloud. Desde la versión 4.14.0, incluye un panel dedicado para la API de Microsoft Graph que permite supervisar eventos de seguridad en servicios cloud como Azure y Microsoft 365, con geolocalización de eventos y exportación a CSV.

Wazuh como componente de un SOC

En TecnetOne, Wazuh es uno de los componentes centrales de nuestro servicio de SOC as a Service. Lo utilizamos como motor de detección y correlación dentro de una operación de seguridad gestionada que incluye monitoreo continuo, respuesta a incidentes y reportes de cumplimiento para clientes en sectores como fintech, salud y manufactura.

Nuestra metodología combina las capacidades nativas de Wazuh con reglas de detección personalizadas para el contexto latinoamericano, inteligencia de amenazas regional y procesos de escalamiento definidos por SLA, convirtiendo una herramienta open source en un servicio de seguridad gestionada con alcance definido y responsabilidad compartida.

Wazuh vs. plataformas comerciales de seguridad

La pregunta más común entre los equipos de TI es si Wazuh puede reemplazar a herramientas comerciales como Splunk, IBM QRadar o Microsoft Sentinel. La respuesta depende del contexto:

-

Donde Wazuh destaca: costo cero de licenciamiento, flexibilidad total de personalización, despliegue on-premise o cloud, comunidad activa con actualizaciones frecuentes (cuatro versiones mayores en 2024-2026), y compatibilidad con múltiples sistemas operativos incluyendo ARM desde la versión 4.12.0.

-

Donde las comerciales tienen ventaja: soporte premium con SLA garantizado, integraciones nativas con ecosistemas propietarios (Sentinel con Azure, QRadar con IBM), y menor carga operativa de mantenimiento.

Para empresas que quieren las capacidades de Wazuh sin asumir la carga operativa de mantenerlo internamente, un modelo de Wazuh gestionado para empresas es la alternativa más práctica.

Versiones recientes de Wazuh

Wazuh mantiene un ritmo de actualización constante. Las versiones más relevantes de los últimos dos años incluyen:

-

Wazuh 4.12.0 (2025): soporte para arquitectura ARM, FIM con eBPF, integración de CTI en detección de vulnerabilidades.

-

Wazuh 4.13.0 (2025): dashboard de higiene de TI, recarga activa de reglas y decodificadores sin reiniciar el Manager, restricción de rutas UNC en Windows para prevenir exposición de hashes NetNTLMv2.

-

Wazuh 4.14.0 (2026): inventario ampliado de endpoints (extensiones de navegador, servicios, usuarios y grupos), panel de Microsoft Graph API, hot reloading de configuración de agentes.

Puedes consultar los detalles de cada versión en nuestros artículos específicos: Novedades de Wazuh 4.14.0.

Preguntas frecuentes sobre Wazuh

-

¿Qué es Wazuh? Wazuh es una plataforma de seguridad de código abierto que combina funciones de XDR y SIEM en una sola herramienta. Permite monitorear endpoints, detectar amenazas, automatizar respuestas a incidentes y generar reportes de cumplimiento normativo sin costos de licenciamiento.

-

¿Wazuh es gratuito? Sí. Wazuh se distribuye bajo licencia GNU General Public License v2. No tiene costos de licencia por agente ni por volumen de datos. Los costos asociados son de infraestructura (servidores para el Manager e indexador) y de operación (personal que lo administre).

-

¿Qué diferencia hay entre Wazuh y un SIEM comercial? Wazuh ofrece funcionalidades comparables a un SIEM comercial (correlación de eventos, alertas, dashboards, cumplimiento) sin costo de licencia. La diferencia principal es que requiere equipo interno o un proveedor gestionado para su operación, mientras que los SIEM comerciales suelen incluir soporte premium.

-

¿Qué sistemas operativos soporta Wazuh? Los agentes de Wazuh se pueden instalar en Linux (todas las distribuciones principales), Windows (Server y Desktop), macOS, Solaris, AIX y HP-UX. Desde la versión 4.12.0 también soporta arquitecturas ARM en sus componentes centrales.

-

¿Wazuh funciona en la nube? Sí. Wazuh se puede desplegar en Azure, AWS y Google Cloud. También puede monitorear servicios cloud nativos como Azure AD (ahora Microsoft Entra ID), AWS CloudTrail y Google Workspace mediante integraciones específicas.

-

¿Cómo se instala Wazuh? Wazuh ofrece varios métodos de instalación: paquetes nativos para cada sistema operativo, contenedores Docker, Amazon Machine Images (AMI) y el Wazuh Installation Assistant, un script automatizado que configura todos los componentes en minutos. Puedes consultar como instalar wazuh en este webinar.

-

¿Qué es el agente de Wazuh? El agente es un programa ligero que se instala en cada dispositivo a monitorear. Recopila logs, eventos del sistema, cambios en archivos y configuraciones de seguridad, y los envía al servidor central (Manager) para su análisis y correlación.

-

¿Wazuh puede reemplazar a un antivirus? No directamente. Wazuh es una plataforma de detección y respuesta, no un antivirus tradicional. Sin embargo, se integra con soluciones de protección de endpoints como Microsoft Defender, Kaspersky y Sophos, correlacionando sus alertas dentro de una visión unificada de seguridad.

-

¿Wazuh sirve para cumplimiento normativo? Sí. Wazuh incluye dashboards y reglas preconfiguradas para PCI DSS, ISO 27001, NIST 800-53, GDPR, HIPAA y otras regulaciones. Mapea automáticamente las alertas de seguridad contra los controles de cada marco, facilitando la preparación para auditorías.

-

¿Qué es Wazuh CTI? Wazuh CTI (Cyber Threat Intelligence) es un servicio lanzado en 2025 que recopila, normaliza y distribuye información sobre vulnerabilidades conocidas desde fuentes como la NVD y proveedores de sistemas operativos. Se integra directamente con el módulo de detección de vulnerabilidades de Wazuh.

-

¿Cuántos endpoints puede monitorear Wazuh? No existe un límite de licencia. La capacidad depende de la infraestructura del servidor. Un despliegue típico con hardware dedicado puede gestionar miles de agentes. Organizaciones globales reportan despliegues de más de 100,000 endpoints con arquitecturas distribuidas.

-

¿Cuál es la última versión de Wazuh? La versión más reciente es Wazuh 4.14.0, publicada en 2026. Incluye inventario ampliado de endpoints, panel de Microsoft Graph API, hot reloading de configuración de agentes y mejoras de rendimiento en el indexador.