El entorno de seguridad cibernética es una constante batalla entre atacantes y defensores. En este ámbito de alta tensión, los directores, gerentes de IT y CTOs enfrentan el reto de mantener a raya múltiples tipos de ataques. Uno de los más frecuentes y dañinos es el ataque de fuerza bruta, que puede comprometer la protección de cuentas y permitir el acceso no autorizado a sistemas críticos.

En este artículo, nos centraremos en cómo Wazuh, una herramienta poderosa para la detección de anomalías y análisis de patrones, puede ayudar en la detección de intentos de ataques de fuerza bruta y contribuir a la prevención de intrusiones en su infraestructura.

Tabla de Contenido

El inicio de sesión en un sistema es un punto crítico donde se puede dar acceso no autorizado si no se maneja con cuidado. El acceso no autorizado es simplemente un precursor para obtener acceso a información confidencial, base de datos de la empresa o incluso tomar el control de sistemas críticos. Los directores, gerentes de IT y CTOs necesitan estar informados sobre cómo mitigar este tipo de riesgos. Uno de los tipos de ataque más comunes y peligrosos es el ataque de fuerza bruta

Podría interesarte leer: Contraseñas Seguras vs Ataques de Fuerza Bruta

¿Qué es un Ataque de Fuerza Bruta?

Un ataque de fuerza bruta es un tipo de ataque en el que un atacante intenta obtener acceso a un sistema probando múltiples combinaciones de credenciales hasta que acierta. Este método es rudimentario pero efectivo, y puede comprometer incluso las cuentas más seguras si no se toman medidas adecuadas para la detección de intentos y prevención de acceso no autorizado.

Te podría interesar leer: Como Proteger tu Empresa de los Ataques de Fuerza Bruta

Wazuh como Herramienta de Detección de Intrusiones IDS

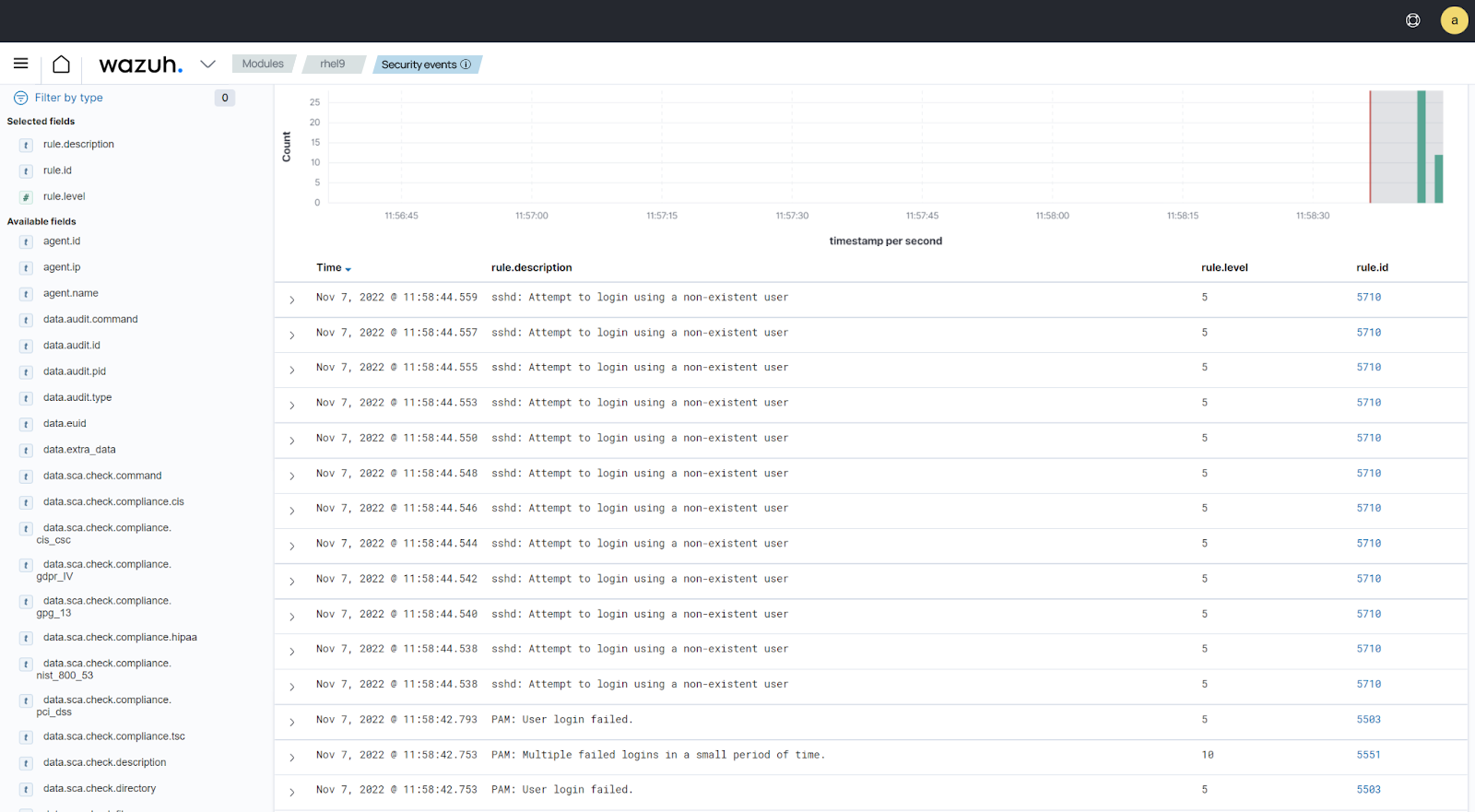

Wazuh es una plataforma de seguridad de código abierto que ofrece diversas funcionalidades, incluida la detección de intrusiones IDS. Su flexibilidad y capacidad para adaptarse a diferentes entornos lo hacen ideal para la prevención de intrusiones y la detección de anomalías.

- Análisis de Patrones y Detección de Intentos: Una de las ventajas de utilizar Wazuh es su capacidad para realizar un análisis de patrones detallado, que ayuda a identificar actividad sospechosa como un posible ataque de fuerza bruta. Wazuh también detecta actividad fuera de lo común mediante reglas predefinidas y alertas que pueden ser configuradas para adaptarse a las necesidades de su sistema.

- Base de Datos y Caracteres Especiales: Wazuh también permite una fácil integración con bases de datos para almacenar registros de actividad. Su motor de detección de anomalías es especialmente bueno para identificar intentos de relleno de credenciales, en los que los atacantes intentan usar la misma contraseña en diferentes servicios. Además, es sensible a caracteres especiales que podrían indicar intentos de inyección SQL o ataques de diccionario.

- Detección de Intrusos Basados en Firmas y Tipo de Ataque: Wazuh también ofrece detección de intrusos basados en firmas, permitiendo a los administradores programar y personalizar sus reglas según el tipo de ataque. Esto ayuda en la prevención de ataques más sofisticados, como 'Man in the Middle' y otros que requieren una identificación más precisa.

- Falsos Positivos y Redes Sociales: Como todo sistema de detección, Wazuh no está exento de generar falsos positivos. Sin embargo, su comunidad en redes sociales y foros de soporte son un recurso invaluable para afinar la configuración y evitar alarmas innecesarias.

Te podría interesar leer: ¿Qué es Wazuh?: Open Source XDR Open Source SIEM

Estrategias de Prevención de Acceso No Autorizado con Wazuh

Wazuh ofrece múltiples capas de seguridad que contribuyen a la prevención de acceso no autorizado.

- Protección de Cuentas y Ataques de Contraseña: Para fortalecer la protección de cuentas, Wazuh permite configuraciones que limitan los intentos de inicio de sesión y bloquean direcciones IP sospechosas. Su capacidad para detectar ataques de contraseña, ya sea mediante fuerza bruta o ataques de diccionario, es una de sus fortalezas más destacadas.

- Prevención de Intrusiones y Actividad Sospechosa: Wazuh también es eficaz en la detección y prevención de intrusiones en la red, identificando tráfico no autorizado y actividad sospechosa que podrían indicar un intento de intrusión.

- Monitoreo de Cuentas de Usuario: Supervisa las cuentas de usuario y los registros de actividad para detectar cambios inusuales en los privilegios, intentos de acceso y otros indicadores de compromiso. Wazuh puede ayudar a identificar cuentas con contraseñas débiles o que han estado involucradas en actividad sospechosa.

Te podría interesar leer: Cuatro Errores Comunes de Contraseñas que Deleitan a los Hackers

La seguridad es un tema que no debe tomarse a la ligera, especialmente en el entorno empresarial actual, donde un solo incidente de acceso no autorizado podría tener graves implicaciones. Wazuh ofrece una solución robusta para la detección de ataques de fuerza bruta, gracias a su análisis de patrones, detección de intentos y prevención de acceso no autorizado.

En TecnetOne, ofrecemos SOC as a Service como una solución de seguridad robusta. Implementamos Wazuh, para mantener tus activos digitales seguros.

- Detectamos y prevenimos ataques de fuerza bruta y mucho más.

- Mantenemos tu red segura 24x7x365.

- Enfócate en tu negocio mientras nosotros nos encargamos de mantener a salvo tu información.