Recientemente, Microsoft ha emitido una advertencia sobre APT28, un grupo de hackers respaldado por el Kremlin, que representa una amenaza creciente para la seguridad cibernética mundial. En este artículo abordaremos en profundidad qué es APT28, cómo opera, y ofrece consejos prácticos para protegerse de sus ataques. Entender estas amenazas es crucial para la seguridad de los datos personales y corporativos.

¿Qué es APT28?

APT28, también conocido como Fancy Bear, es un grupo de ciberespionaje altamente sofisticado. Se cree que está respaldado por el gobierno ruso y ha estado activo desde al menos mediados de la década de 2000. Este grupo ha sido responsable de numerosos ataques cibernéticos dirigidos, principalmente contra gobiernos, militares, organizaciones no gubernamentales, y medios de comunicación. El alerta de Microsoft destaca la creciente sofisticación y la amenaza constante que representa APT28.

La Alerta de Microsoft

Microsoft informó el lunes que identificó actividades de un grupo apoyado por el Kremlin explotando una vulnerabilidad crítica, ahora corregida, en Outlook para acceder sin autorización a cuentas de correo en servidores Exchange. La compañía atribuye estos ataques a Forest Blizzard (antes Strontium), conocido también como APT28, BlueDelta, Fancy Bear, FROZENLAKE, Iron Twilight, Sednit, Sofacy y TA422.

La falla de seguridad, denominada CVE-2023-23397 (con una puntuación CVSS de 9,8), es un error grave de escalada de privilegios que permite a un atacante acceder al hash Net-NTLMv2 de un usuario. Esto podría usarse en un ataque de retransmisión para autenticarse en otro servicio. Microsoft lanzó un parche para esta vulnerabilidad en marzo de 2023.

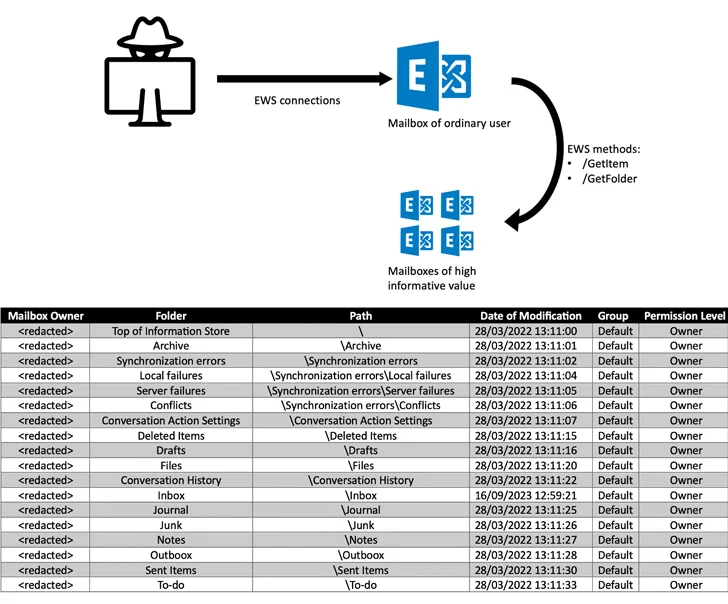

El Comando Cibernético Polaco (DKWOC) señaló que el objetivo es acceder sin autorización a correos electrónicos de entidades públicas y privadas del país. "En una fase posterior de la actividad maliciosa, el atacante cambia los permisos de las carpetas en el buzón de correo de la víctima", explicó DKWOC. Generalmente, esto implica modificar los permisos predeterminados del grupo 'Predeterminado' (todos los usuarios autenticados en la organización Exchange) de 'Ninguno' a 'Propietario'.

Esto permite que cualquier persona autenticada en la organización lea el contenido de las carpetas de correo a las que se ha otorgado este permiso, facilitando al atacante extraer información de objetivos de alto valor. "Es importante destacar que estas modificaciones permiten mantener el acceso no autorizado al contenido del buzón incluso después de perder el acceso directo", añadió DKWOC.

Microsoft ya había indicado que esta vulnerabilidad fue explotada por grupos de amenazas con base en Rusia en ataques dirigidos contra sectores gubernamentales, de transporte, energía y militares en Europa desde abril de 2022.

Te podrá interesar leer: Identificando vulnerabilidades: El poder de las CVE

En junio de 2023, la empresa de seguridad cibernética Recorded Future reveló una campaña de phishing de APT28 que explotaba vulnerabilidades en el software de correo electrónico Roundcube de código abierto. Esta campaña coincidía con actividades que utilizaban una vulnerabilidad en Microsoft Outlook.

La Agencia Nacional de Ciberseguridad de Francia (ANSSI) acusó a finales de octubre a este grupo de hackers de atacar a entidades gubernamentales y académicas desde mediados de 2021, explotando varias vulnerabilidades, incluyendo CVE-2023-23397, para desplegar implantes como CredoMap.

APT28, vinculado a la Unidad 26165 de la Dirección Principal del Estado Mayor de las Fuerzas Armadas de Rusia (GRU), ha sido relacionado con ataques en Francia y Ucrania, y el abuso de una vulnerabilidad en WinRAR (CVE-2023-38831) para robar credenciales mediante un script de PowerShell llamado IRONJAW.

Proofpoint, en un análisis independiente, observó campañas de phishing a gran escala a finales de marzo y septiembre de 2023 que explotaban CVE-2023-23397 y CVE-2023-38831, dirigidas a objetivos en Europa y América del Norte.

Microsoft destacó que Forest Blizzard sigue refinando sus técnicas, lo que representa un desafío para su seguimiento y atribución. Check Point señaló la popularidad de Microsoft Outlook en entornos empresariales como un vector de ataque crítico, facilitando la introducción de amenazas cibernéticas en organizaciones.

Te podrá interesar leer: ¿Tu software está al día?: Importancia de los Parches

La Respuesta de Microsoft y la Industria Tecnológica

Microsoft, junto con otros gigantes tecnológicos, está liderando la lucha contra ciberataques como los de APT28. La empresa ofrece herramientas y recursos para ayudar a identificar y mitigar estas amenazas. La colaboración entre empresas de tecnología y gobiernos es vital para combatir eficazmente a los actores de amenazas respaldados por estados.

Los gobiernos de todo el mundo están incrementando sus esfuerzos para combatir el ciberespionaje. La legislación internacional y las normativas en materia de ciberseguridad están evolucionando para enfrentar estos desafíos. La cooperación internacional es clave en la lucha contra grupos como APT28.

APT28 seguirá evolucionando y adaptándose a las medidas de seguridad implementadas. Es esencial que las organizaciones y usuarios se mantengan al tanto de estas evoluciones y continúen fortaleciendo sus defensas cibernéticas.

En resumen, la advertencia de Microsoft sobre APT28 es un recordatorio crucial de la constante amenaza cibernética que enfrentan individuos y organizaciones a nivel mundial. Adoptar las mejores prácticas de ciberseguridad, estar informado y preparado, es más importante que nunca. La lucha contra el ciberespionaje es una tarea que requiere el esfuerzo conjunto de individuos, empresas y gobiernos.