Una operación internacional logró dar de baja a AVCheck, una página usada por ciberdelincuentes para probar si sus virus eran detectados por los antivirus más comunes… antes de soltarlos por ahí. Sí, como si fuera un “laboratorio secreto” para malware.

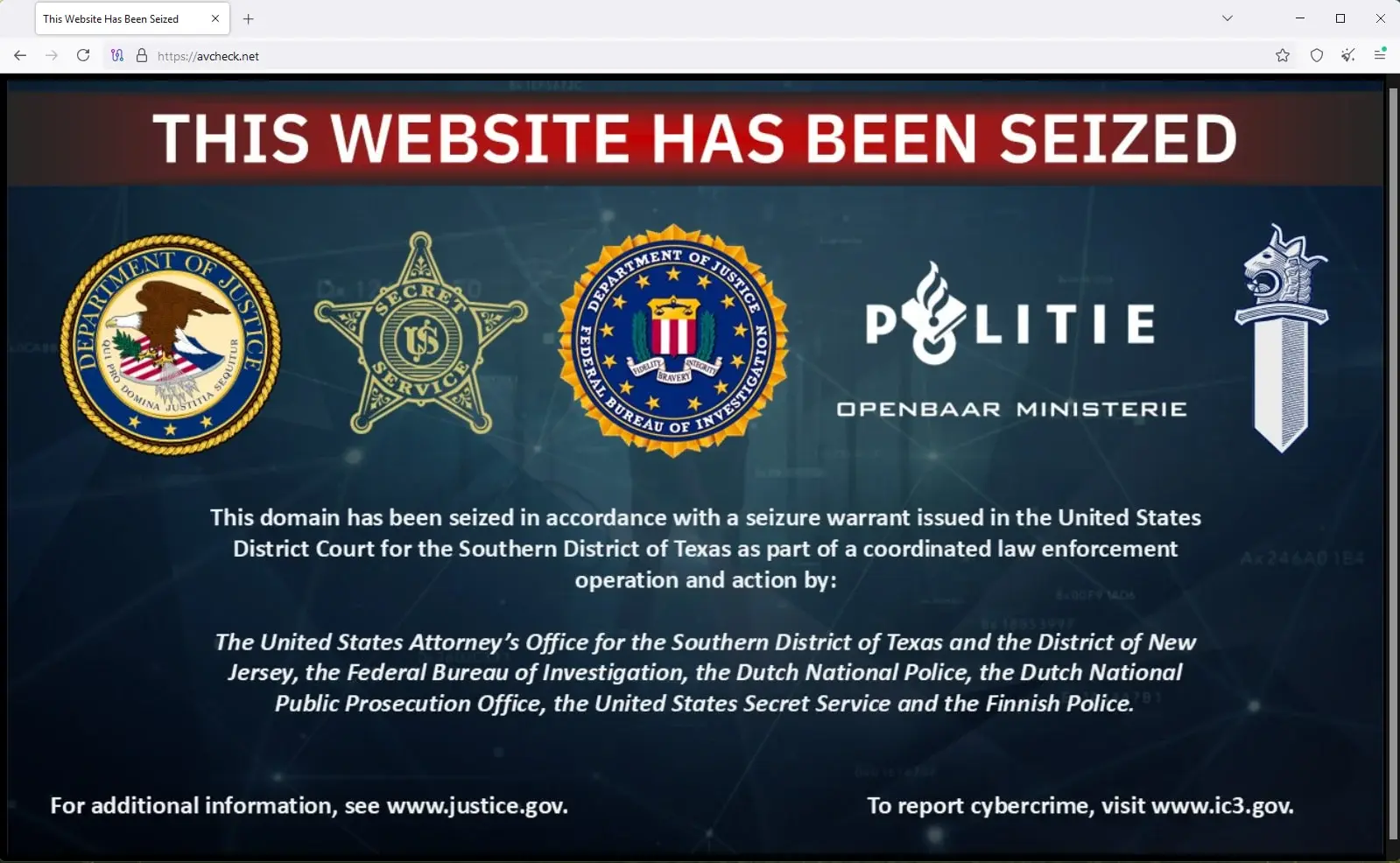

Ahora, si entras a su sitio oficial, avcheck.net, lo único que vas a ver es un enorme cartel de incautación con los logos del Departamento de Justicia de EE.UU., el FBI, el Servicio Secreto y la policía de Países Bajos. Nada sutil.

Según la policía holandesa (Politie), AVCheck no era cualquier sitio: era uno de los servicios más grandes del mundo para que los hackers testearan qué tan “invisible” era su malware frente a los antivirus. Básicamente, una herramienta para afinar sus ataques sin ser detectados.

“La caída de AVCheck es un paso grande contra el cibercrimen organizado”, dijo Matthijs Jaspers, portavoz de la policía. “Con esta acción, logramos frenar a los delincuentes lo antes posible y evitamos que haya más víctimas”. Una jugada clave que golpea justo en el corazón de cómo los hackers preparan sus ataques.

Aviso de incautación en AVCheck.net

Vínculos con servicios de cifrado y la red criminal detrás de AVCheck

Los investigadores también encontraron algo más: los administradores de AVCheck no trabajaban solos. Estaban conectados con dos servicios de cifrado para malware: Cryptor.biz y Crypt.guru. El primero ya fue incautado por las autoridades, y el segundo... simplemente desapareció.

¿Y qué hacían estos servicios? Básicamente, ayudaban a los hackers a camuflar sus virus, a “empaquetarlos” de forma que no fueran detectados por los antivirus. Así que sí, eran parte del mismo ecosistema: uno creaba el disfraz (el cifrador) y el otro comprobaba si funcionaba (AVCheck). Todo muy bien armado.

El proceso era más o menos así: los ciberdelincuentes tomaban su malware, lo pasaban por uno de estos servicios para que quedara “escondido”, lo probaban en AVCheck para asegurarse de que nadie lo detectara, y si todo iba bien... lo lanzaban al mundo.

Antes de desmantelar AVCheck, la policía fue más allá: montaron una página falsa de inicio de sesión. Quien intentaba entrar, se topaba con una advertencia directa sobre las consecuencias legales de usar el servicio. Un pequeño susto legal antes de que llegara el golpe definitivo.

El Departamento de Justicia de EE.UU. también se pronunció, confirmando que el cierre de AVCheck y sus sitios aliados ocurrió el 27 de mayo de 2025. Según sus palabras, era un paso clave para frenar el cibercrimen.

“Los ciberdelincuentes no solo crean malware; lo perfeccionan para causar el mayor daño posible”, explicó Douglas Williams, agente especial del FBI.

“Con estos servicios, afinan sus herramientas para burlar los sistemas de seguridad más potentes del mundo, esquivar firewalls, evitar el análisis forense y dejar caos a su paso”.

¿Cómo se logró descubrir todo esto? Gracias al trabajo encubierto de agentes que se hicieron pasar por clientes, compraron servicios y los analizaron a fondo. Así confirmaron que AVCheck y sus aliados no eran simples herramientas técnicas: estaban diseñados desde cero para el cibercrimen.

Además, revisaron correos electrónicos y otros datos que vinculan a estos servicios con grupos de ransomware conocidos, responsables de ataques dentro y fuera de EE.UU., incluyendo incidentes en Houston.

Todo esto forma parte de la Operación Endgame, una ofensiva policial internacional a gran escala. Hasta ahora, ya ha confiscado 300 servidores y 650 dominios utilizados para lanzar ataques con ransomware. Y no es lo único: esta operación también ha golpeado a amenazas conocidas como Danabot y Smokeloader, dos piezas de malware muy utilizadas por grupos criminales.

En resumen, AVCheck no era un caso aislado. Era parte de una red mucho más amplia, y su caída marca un punto importante en la lucha contra el malware y el crimen digital.