Yamaha Motor, el fabricante japonés de motocicletas, automóviles y otros productos, ha confirmado que su filial de fabricación de motocicletas en Filipinas fue víctima de un ataque de ransomware el mes pasado, que resultó en el robo y la filtración de algunos datos personales de sus empleados.

Según un comunicado publicado en su sitio web oficial, Yamaha Motor Philippines, Inc. (YMPH) detectó el incidente de seguridad el 25 de octubre de 2023 y tomó medidas inmediatas para contenerlo y restaurar sus sistemas.

La compañía dijo que el ataque afectó a algunos de sus servidores y equipos informáticos, pero no tuvo impacto en sus operaciones de producción y ventas, que se reanudaron el 28 de octubre.

Yamaha Motor también dijo que ha estado investigando el incidente con la ayuda de expertos externos en seguridad y que ha notificado a las autoridades competentes. La compañía se disculpó por las molestias causadas a sus clientes, socios y empleados, y dijo que está tomando medidas para mejorar su seguridad y prevenir que se repitan incidentes similares.

Ataque de Ransomware a Yamaha Motor en Filipinas

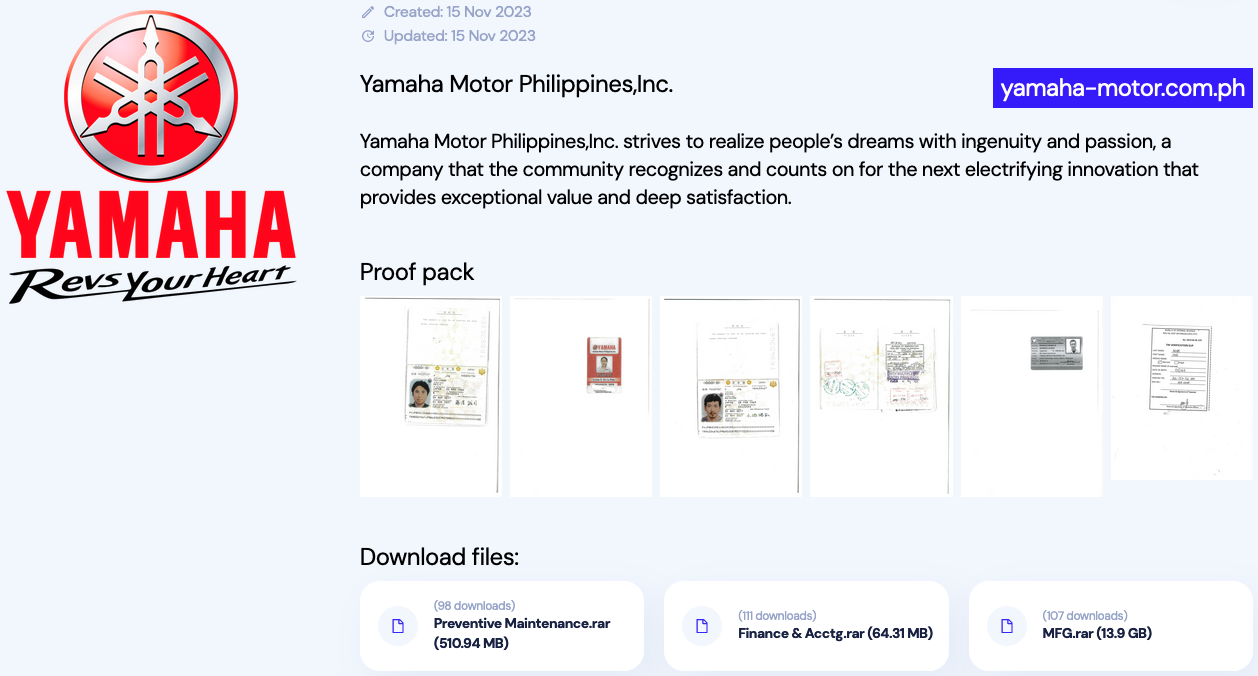

Portal de filtración de Yamaha Motor Filipinas en el sitio de INC RANSOM

Yamaha confirmó que un tercero no autorizado accedió a un servidor gestionado por su filial de fabricación y venta de motocicletas en Filipinas, Yamaha Motor Filipinas, Inc. (YMPH). Este incidente involucró un ataque de ransomware y una filtración parcial de información personal de los empleados almacenada por la empresa.

La respuesta de Yamaha incluyó la formación de un equipo de contramedidas compuesto por YMPH y el Centro de TI en la sede de Yamaha Motor. Este equipo ha estado trabajando para prevenir daños mayores, investigar el alcance del impacto y llevar a cabo una recuperación en colaboración con una empresa externa de seguridad en Internet.

La compañía asegura que el ataque solo afectó a un servidor en Yamaha Motor Filipinas y no impactó ni a la sede ni a otras subsidiarias dentro del grupo Yamaha Motor.

Yamaha también informó del incidente a las autoridades filipinas y actualmente está evaluando el alcance total del impacto del ataque. Aunque la empresa aún no ha atribuido el ataque a una operación específica, la banda INC Ransom ha reclamado la responsabilidad y filtró datos que alegan haber robado de la red de Yamaha Motor Filipinas.

INC Ransom, que surgió en agosto de 2023, se ha dirigido a diversas organizaciones en ataques de doble extorsión, abarcando sectores como la atención sanitaria, la educación y el gobierno.

Desde su aparición, INC Ransom ha añadido 30 víctimas a su sitio web de filtraciones, aunque es probable que el número real de organizaciones afectadas sea mayor, ya que solo aquellas que se niegan a pagar el rescate se enfrentan a la divulgación pública y la filtración de datos.

La banda de ransomware obtiene acceso a las redes de sus objetivos mediante correos electrónicos de phishing y, según SentinelOne, también ha utilizado exploits Citrix NetScaler CVE-2023-3519.

Te podrá interesar leer: Protección de Phishing: No Muerdas el Anzuelo

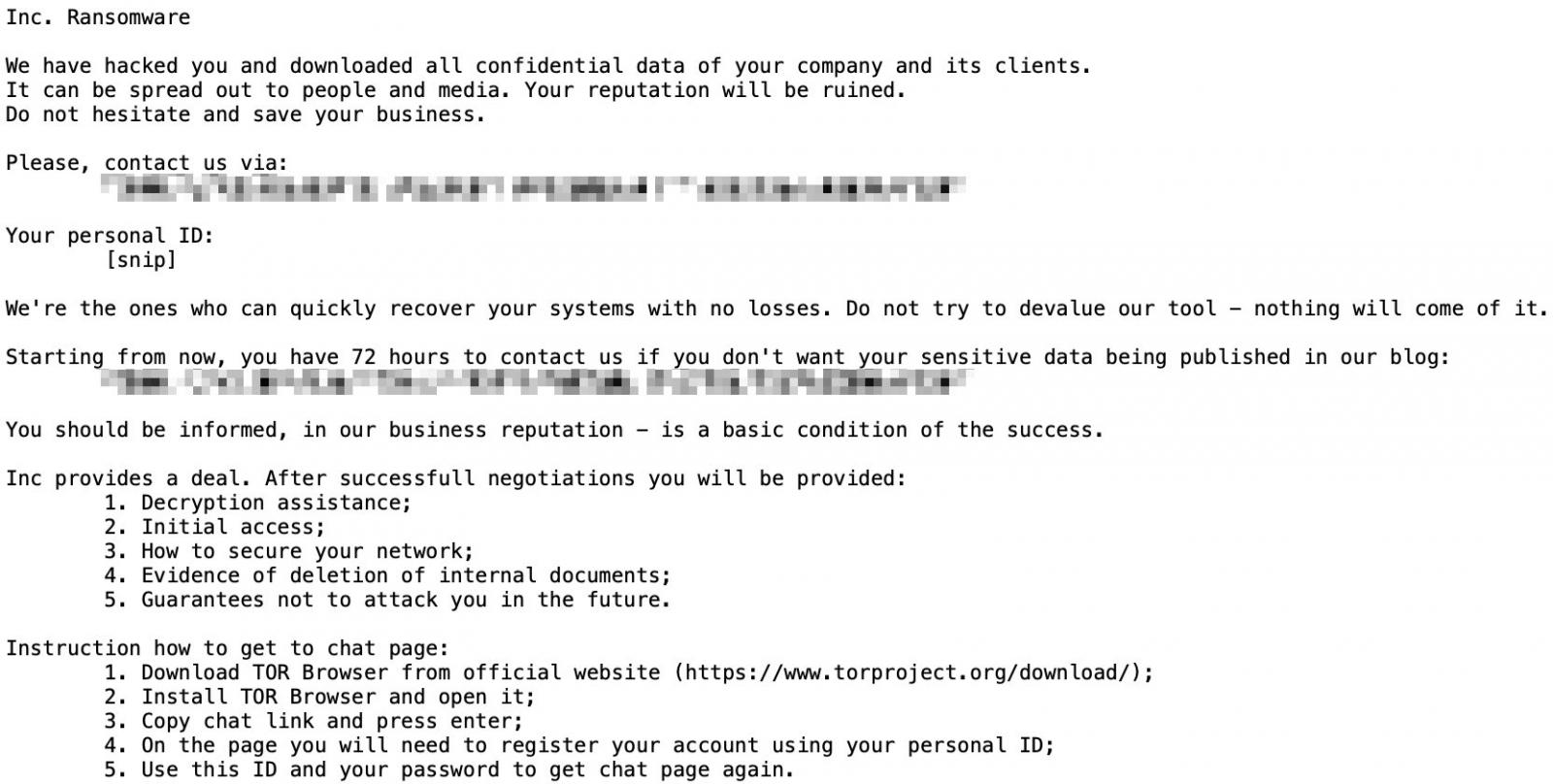

Después de infiltrarse, los atacantes recopilan archivos confidenciales para extorsionar a las víctimas y, posteriormente, despliegan ransomware para cifrar sistemas comprometidos. Los archivos INC-README.TXT e INC-README.HTML se colocan automáticamente en cada carpeta con archivos cifrados.

Las víctimas tienen 72 horas para negociar con los atacantes, bajo la amenaza de que la banda revele públicamente los datos robados. Aquellos que cumplen con la demanda de rescate reciben la garantía de ayuda para descifrar archivos, información sobre el método de ataque inicial, orientación sobre cómo proteger sus redes, evidencia de destrucción de datos y una "garantía" de que no serán atacados nuevamente por los operadores de INC Ransom.

Te podrá interesar leer: Evita el Pago de Ransomware: Riesgos del Rescate

Lecciones Aprendidas y Buenas Prácticas de Seguridad

-

Implementar Soluciones de Seguridad Robustas: La primera línea de defensa contra los ataques de ransomware es una sólida suite de soluciones de seguridad cibernética. Esto incluye firewalls actualizados, software antivirus, y sistemas de detección y respuesta de última generación.

-

Concientización y Capacitación del Personal: Los trabajadores son a menudo el eslabón más débil en la cadena de seguridad. La concientización y capacitación del personal son esenciales para prevenir ataques de phishing y garantizar que los empleados estén alerta ante posibles amenazas.

-

Respaldos Regulares y Almacenamiento Seguro: Mantener copias de seguridad regulares y almacenarlas de forma segura fuera de la red principal es fundamental. Esto permite la restauración rápida de datos en caso de un ataque de ransomware sin ceder a las demandas de los ciberdelincuentes.

-

Plan de Respuesta a Incidentes: Contar con un plan de respuesta a incidentes detallado es crucial. Esto incluye procedimientos para la mitigación rápida, la comunicación efectiva con partes interesadas y la colaboración con las autoridades pertinentes.

Te podrá interesar: GERT: Respuesta Efectiva a Incidentes de Ciberseguridad

El ataque de ransomware a la filial de Yamaha Motor en Filipinas es un recordatorio contundente de que ninguna empresa está exenta de las amenazas cibernéticas. La seguridad cibernética debe ser una prioridad absoluta para todas las organizaciones, independientemente de su tamaño o industria. Aprender de estos incidentes y adoptar prácticas de seguridad sólidas es la clave para mantener la integridad de los datos y la confianza del público en la era digital en constante evolución.